Depois que Monero foi atacado por 51%, a comunidade Qubic virou pressão sobre Dogecoin?

Autor: CoinW Research Institute

Recentemente, a cadeia pública de IA Qubic reorganizou os blocos Monero em um curto período de tempo, impulsionada pelo mecanismo "Prova de Trabalho Útil (uPoW)", resultando em 60 blocos órfãos. Embora ainda seja discutível se o ataque constitui um ataque estritamente de 51%, seu impacto no mercado vai além do nível técnico. A incerteza sobre a integridade da rede forçou as bolsas a tomar medidas de controle de risco, pressionando o preço da Monero. Este ataque revelou que os orçamentos de segurança sob o mecanismo PoW podem ser penetrados sob incentivos externos, expondo a vulnerabilidade estrutural da concentração de poder de computação e limites de segurança.

Mais digno de nota, a votação subsequente da comunidade Qubic listou a Dogecoin, com uma capitalização de mercado de mais de US$ 35 bilhões, como um alvo potencial. Esta tendência não só aprofundou as preocupações do mercado, mas também aqueceu as discussões externas sobre a relação entre a distribuição de energia de computação por incentivo e a integridade da rede. Os limites entre a portabilidade do poder de computação e o orçamento de segurança estão sendo reexaminados e, neste contexto, a CoinW Research fornecerá uma análise mais profunda deste evento abaixo.

1. "Ataque de 51%" de Qubic, é uma narrativa de marketing ou uma ameaça técnica

1.1. Como o mecanismo uPoW rompe os orçamentos de segurança tradicionais

Em uma arquitetura PoW padrão, a pedra angular da estabilidade do hashrate é o orçamento de segurança on-chain, que é o circuito fechado de incentivo formado por recompensas e taxas de bloco. Tomando o Monero como exemplo, a rede entrou no modo de emissão de cauda, com uma recompensa fixa de 0,6 XMR por bloco, uma média de cada dois minutos, cerca de 720 blocos por dia, e um orçamento total de segurança (aproximadamente igual aos subsídios do bloco minerador * preço de mercado XMR) de cerca de US $ 110.367 por dia, que também é o limite inferior econômico que os invasores devem suportar para continuar a controlar a maior parte do poder de computação.

Qubic rompe essa limitação tradicional introduzindo a Prova de Trabalho Útil (uPoW). Ao contrário do modelo que se baseia apenas em recompensas de bloco, Qubic não só recompensa os mineiros pelo bloqueio QUBIC, mas também direciona o hashrate para a mineração Monero, e troca essa parte da recompensa para USDT para comprar de volta e queimar QUBIC no mercado aberto. Neste caso, os mineradores podem não apenas receber diretamente subsídios de bloco QUBIC mas também obter benefícios indiretos através do efeito deflacionário de recompras e queimas, resultando em um retorno abrangente maior do que a mineração XMR isoladamente. Isso permitiu que Qubic mobilizasse rapidamente uma grande quantidade de poder de computação em um curto período de tempo, e levou à anomalia de seis reestruturações de blocos e quase 60 blocos órfãos. Na verdade, já em junho deste ano, Qubic começou a minerar Monero e Tari, e trocou as recompensas por USDT para comprar de volta tokens QUBIC, que foram queimados. De acordo com a divulgação oficial da Qubic, este mecanismo de mineração é mais de 50% mais rentável do que a mineração de XMR e Tari sozinha.

Fonte:qubic.org

1.2.Qubic 51% A credibilidade do ataque é questionável

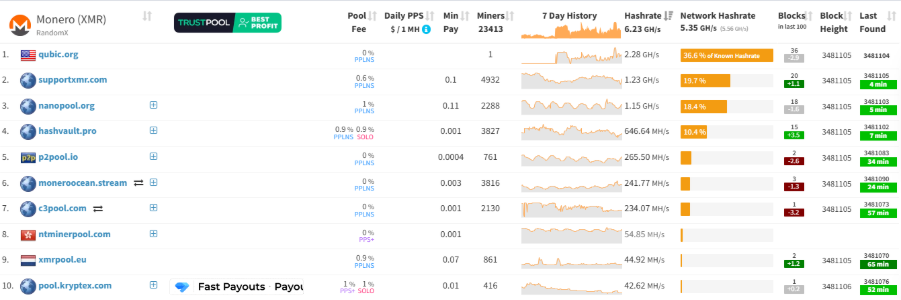

Embora Qubic afirme ter conseguido um "ataque de 51%" a Monero, esta afirmação foi questionada pela comunidade. De acordo com dados públicos do instituto de pesquisa RIAT, seu hashrate de pico é de apenas cerca de 2,6 GH / s, enquanto o hashrate de toda a rede do Monero é de cerca de 6,25 GH / s durante o mesmo período. Em outras palavras, o hashrate do Qubic representa menos de 42%, o que é uma diferença significativa em relação aos verdadeiros 51% dos ataques. Outros dados também apoiam esse julgamento, com dados da CoinWarz mostrando que, no dia do incidente, o Monero atingiu um pico de 6,77 GH/s em toda a rede. O valor do monitor MiningPoolStats para o dia em cerca de 5,21 GH / s. Isso mostra ainda que o poder de computação de pico do Qubic flutua instantaneamente, não o controle em estado estacionário. De acordo com MiningPoolStats, o poder de computação atual dos pools de mineração Qubic é de cerca de 2.16GH / s, representando 35.3% do poder de computação. As diferenças de dados indicam que sua capacidade de controle é instável e carece de determinação contínua.

Fonte:miningpoolstats

Embora a maior parte do controle seja questionável e a segurança cibernética da Monero não tenha sido afetada pela realidade, a perturbação do hashrate da Qubic atingiu o mercado no curto prazo. A Kraken suspendeu os depósitos XMR devido a riscos de integridade da rede, elevando o limite de confirmação para 720 blocos após a retomada e reservando-se o direito de suspendê-lo novamente. Isso indica que, mesmo que não seja um verdadeiro ataque de 51%, enquanto houver a possibilidade de manipulação computacional, a cadeia de segurança da transação estará sob pressão antecipada e a liquidez e a confiança serão desafiadas simultaneamente.

2. Dogecoin torna-se o próximo alvo potencial

2.1 Dogecoin torna-se o próximo alvo potencial de ataque

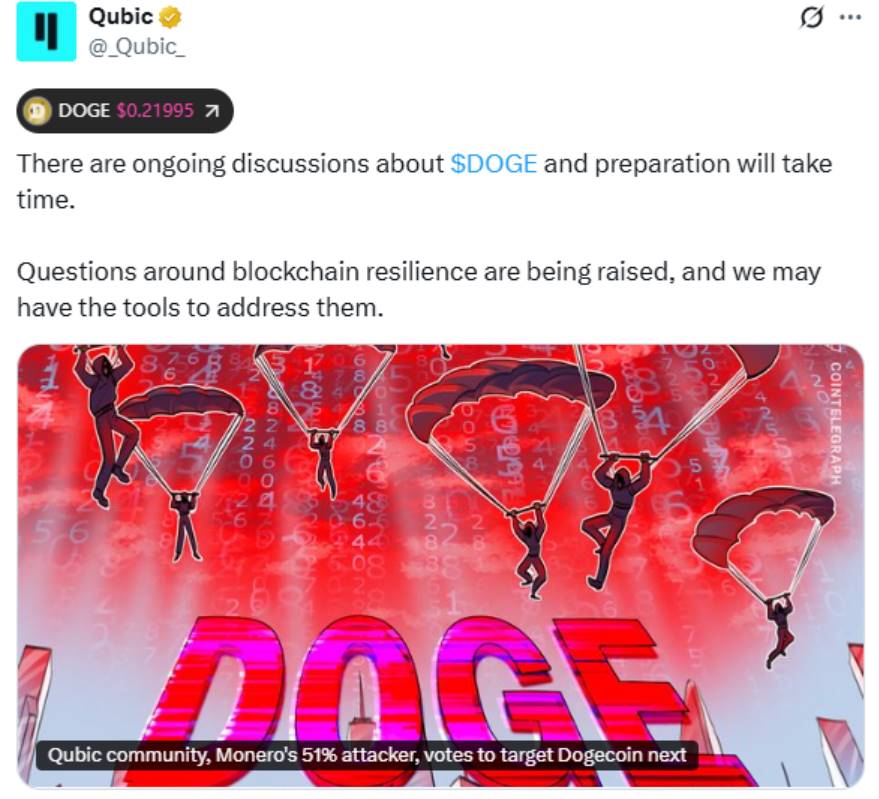

Depois de Monero, Qubic fez da Dogecoin seu próximo alvo potencial. Recentemente, a comunidade de Qubic lançou uma nova votação para determinar o alvo de um possível ataque de 51% em seguida. Os resultados finais mostraram que Dogecoin recebeu mais de 300 votos, significativamente maior do que os candidatos Kaspa vs. Zcash. A votação atraiu a atenção do mercado, e isso significa que o foco de Qubic mudou da moeda de privacidade Monero para uma moeda meme mainstream com uma maior capitalização de mercado e uma base de usuários mais ampla.

Qubic ganhou atenção do mercado porque demonstrou um novo modelo de incentivo econômico no ataque Monero. Isso não é hacking no sentido tradicional, mas sim usar incentivos financeiros para "alugar" poder de computação, remodelando assim o pressuposto de segurança do PoW. O padrão atual tem potencial para ser projetado na Dogecoin, amplificando o mal-estar do mercado. Curiosamente, após a votação, a comunidade Qubic também disse que estava minerando Dogecoin em vez de um "ataque". A julgar pela declaração oficial de Qubic, a comunidade geralmente interpreta este incidente como uma operação de marketing em vez de um simples ataque técnico.

Fonte:@_Qubic_

2.2. Qubic pode atacar Dogecoin pode ser realizado?

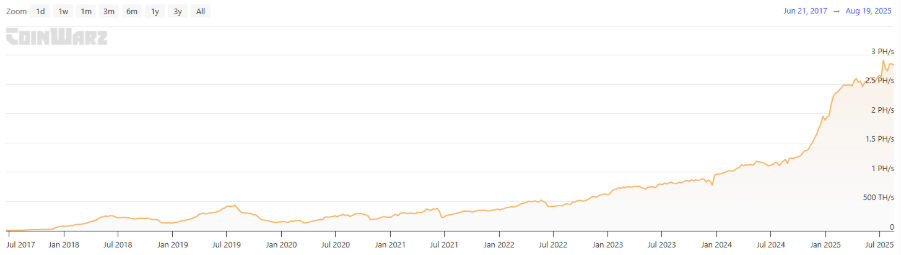

Deve-se notar que Qubic também usa o método de minerar primeiro e depois "atacar" Monero. Como resultado, a comunidade especula que Qubic também pode "atacar" Dogecoin no futuro. É possível alcançá-lo? Para entender os riscos, é preciso primeiro examinar a escala do hashrate da Dogecoin. De acordo com dados da CoinWarz, o poder de computação atual da Dogecoin em toda a rede é de cerca de 2,69 PH / s, com um recorde histórico de 7,68 PH / s, o que mostra a escala do investimento dos mineradores em hardware e energia. De acordo com o mecanismo de rede, a Dogecoin produz uma média de um bloco por minuto, com uma recompensa fixa de 10.000 DOGE por bloco, então a rede adiciona cerca de 14,4 milhões de DOGE todos os dias. A um preço atual de cerca de US$ 0,21, a Dogecoin tem um orçamento diário de segurança de cerca de US$ 3 milhões. Em contraste, Monero adicionou apenas 432 XMR por dia durante a fase de emissão de cauda, correspondendo a um orçamento de segurança de cerca de US $ 110.000, que é muito menor do que o Dogecoin. Esta lacuna indica que, sob as mesmas condições, se Qubic tenta lançar um ataque de 51% à Dogecoin, o ataque à Dogecoin é muito maior do que o da Monero em termos de capital e limiares técnicos.

Fonte:coinwarz

A estratégia da Qubic não é investir diretamente grandes quantidades de dinheiro, mas atrair migração temporária de poder de computação por meio de um modelo de subsídio. Se mineradores suficientes forem incentivados pelo QUBIC a deixar outras cadeias e mudar para Dogecoin no curto prazo, isso ainda pode ter um impacto na estabilidade do bloco. Mesmo que o "gasto duplo" não possa ser realmente realizado, isso pode levar ao aumento da latência do bloco e a um aumento na taxa de blocos órfãos, interferindo assim com o funcionamento normal da rede. Também se pode entender que o ataque de Qubic não precisa ser "bem-sucedido", desde que crie o caos, basta minar a confiança do mercado.

Três. Da perspetiva dos eventos Qubic, o novo jogo de PoW sob o poder de computação da IA

3.1. Dilema de liquidez e lealdade dos mineiros

O consenso PoW tradicional baseia-se na lógica de que o poder de computação é segurança, ou seja, quanto maior o poder de computação, maior o custo de atacar a rede, formando um fosso sólido. No entanto, o incidente Qubic expôs uma nova realidade de que o poder de computação não está bloqueado em uma única cadeia por um longo tempo, mas é um recurso que pode ser rapidamente transferido, alugado ou até mesmo especulado. Quando o poder de computação é altamente líquido, suas propriedades são mais parecidas com a liquidez no mercado de capitais, e ele migrará para áreas com retornos mais altos a qualquer momento.

Essa liquidez muda diretamente a relação entre os mineradores e a rede. No passado, os mineradores eram incentivados principalmente por recompensas e taxas de bloco, formando um vínculo de longo prazo com a cadeia. No modelo Qubic, os fluxos de receita dos mineradores são redefinidos. Isso permite que os mineradores se transformem gradualmente em arbitradores de hashrate em vez de guardiões de longo prazo de uma cadeia.

O impacto mais abrangente é que a segurança das redes PoW não dependerá mais da escala do poder de computação em si, mas da estabilidade do poder de computação. Uma vez que o hashrate pode ser comprado pelo licitante mais alto a qualquer momento, o custo de ataque da rede não é mais um número absoluto estático, mas está altamente correlacionado com as flutuações do mercado externo. Como resultado, o PoW não é mais uma pedra angular de segurança sólida, mas uma defesa temporária sujeita à dinâmica do mercado externo, onde os limites de segurança podem ser quebrados a qualquer momento.

3.2.AI O Novo Jogo de PoW na Era do Poder de Computação

No contexto da alta demanda contínua por poder de computação de IA, a segurança das redes PoW foi redefinida. No modelo tradicional, o hashrate só circula dentro da cadeia, e o orçamento de segurança depende inteiramente de recompensas e taxas de bloco. No modo Qubic, ele prova que o poder de computação também pode ser canalizado off-chain. Para os mineradores, o hashrate flui naturalmente para o mercado com os relatórios mais altos. Isso significa que o orçamento de segurança do PoW não é mais um custo estático dentro da cadeia, mas está vinculado ao mercado global de hashrate, e pode até sofrer um flash crash de segurança quando os preços do hashrate de IA dispararem.

Neste ambiente, é provável que o PoW seja apenas uma solução de transição de curto prazo para cadeias públicas de IA. O modelo de depender apenas do PoW para manter a segurança é difícil de manter no contexto de fluxo de poder de computação de longo prazo. Mais projetos semelhantes podem recorrer a PoS ou mecanismos de consenso híbridos no futuro. Se a migração do mecanismo de consenso pode ser concluída sem problemas pode se tornar um fator importante para avaliar a competitividade de longo prazo das cadeias públicas de IA+PoW.

Ao mesmo tempo, a vinculação de segurança externa está se tornando um caminho mais viável para PoW e IA combinarem cadeias públicas. Por exemplo, através de um mercado de leasing seguro, semelhante ao mecanismo de re-staking da EigenLayer, o capital prometido do Ethereum é terceirizado para cadeias públicas de IA, fornecendo-lhes um orçamento de segurança mais estável e resistente a ataques. Desta forma, ele não depende mais de sua própria escala de poder de computação, mas em vez disso protege o risco de liquidez do poder de computação vinculando a segurança de longo prazo de redes maduras, o que pode se tornar uma direção importante para as cadeias públicas de IA romperem as limitações do PoW.