🔔 Il est temps pour #ZKMeshMini, rejoignez-nous alors que nous déballons les principaux développements de la semaine passée dans l'espace zk.

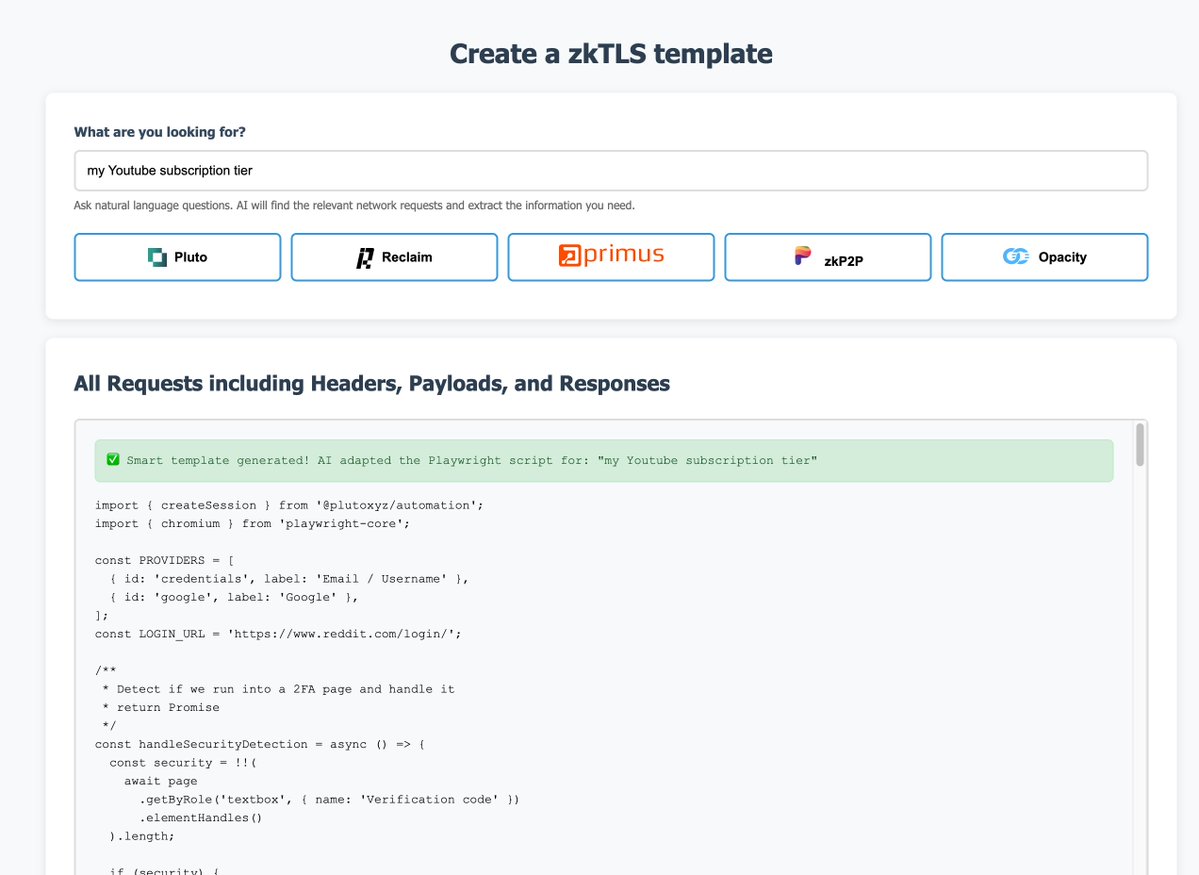

👾 @chriscyph publie une extension pour les modèles zkTLS sur plusieurs plateformes

👾 @zkv_xyz explique les optimisations CPU pour la cryptographie post-quantique

👾 Des hackers ont créé des applications mobiles intéressantes avec l'outil @zkmopro

👾 @zksecurityXYZ a découvert un bug de collision dans Halo2

👾 Un nouvel article dans @QuantaMagazine explique une attaque Fiat-Shamir

🧵👇

@chriscyph @zkv_xyz @chriscyph a publié en open source une extension d'analyseur de requêtes réseau pour générer des modèles à travers plusieurs systèmes zkTLS différents en utilisant simplement des invites en langage naturel.

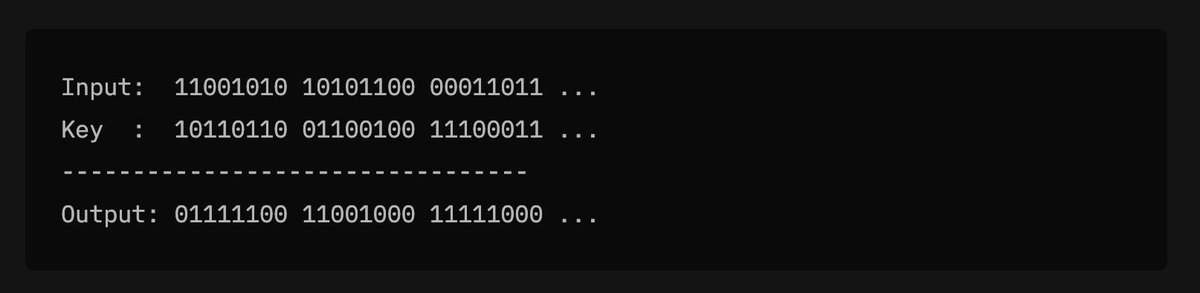

@chriscyph @zkv_xyz @zkv_xyz explique comment la cryptographie post-quantique basée sur des réseaux (PQC) tire parti de la vectorisation CPU pour la vitesse, tandis que les schémas basés sur l'isogénie restent compacts mais moins parallélisables — le matériel compte autant que les mathématiques dans la performance de la PQC.

La cryptographie post-quantique n'est pas seulement une question de mathématiques, c'est un champ de bataille matériel.

La vectorisation SIMD trace une ligne nette : certains schémas évoluent, d'autres stagnent.

Voici comment, selon @PrivacyScaling, l'architecture CPU façonne la performance de la cryptographie post-quantique. 🧵

@chriscyph @zkv_xyz En utilisant l'outil de développement d'applications mobiles @zkmopro ZK, des hackers ont créé plusieurs projets intéressants lors de @ETHGlobal, y compris des preuves concernant les métadonnées des photos, la vérification de l'identité des photos, et plus encore !

@chriscyph @zkv_xyz @zkmopro @ETHGlobal @zksecurityXYZ explique le bug de "collision de requête" qu'ils ont trouvé avec le système Halo2 - permettant essentiellement à un prouveur malveillant de falsifier des preuves en exploitant des requêtes dupliquées au même point d'évaluation.

8,05 k

9

Le contenu de cette page est fourni par des tiers. Sauf indication contraire, OKX n’est pas l’auteur du ou des articles cités et ne revendique aucun droit d’auteur sur le contenu. Le contenu est fourni à titre d’information uniquement et ne représente pas les opinions d’OKX. Il ne s’agit pas d’une approbation de quelque nature que ce soit et ne doit pas être considéré comme un conseil en investissement ou une sollicitation d’achat ou de vente d’actifs numériques. Dans la mesure où l’IA générative est utilisée pour fournir des résumés ou d’autres informations, ce contenu généré par IA peut être inexact ou incohérent. Veuillez lire l’article associé pour obtenir davantage de détails et d’informations. OKX n’est pas responsable du contenu hébergé sur des sites tiers. La détention d’actifs numériques, y compris les stablecoins et les NFT, implique un niveau de risque élevé et leur valeur peut considérablement fluctuer. Examinez soigneusement votre situation financière pour déterminer si le trading ou la détention d’actifs numériques vous convient.