A GMX le robaron 42 millones de dólares, ¿cómo garantizar la seguridad de DeFi?

Escrito por ChandlerZ, Foresight News

El 9 de julio, el sistema V1 de GMX, un exchange descentralizado, fue atacado en la red Arbitrum. El atacante aprovechó una vulnerabilidad dentro del contrato para transferir aproximadamente 42 millones de dólares en activos del pool de liquidez de GLP. GMX ha suspendido las operaciones en la plataforma tras el incidente y ha bloqueado las funciones de acuñación y canje de GLP. El ataque no afectó al sistema V2 de GMX ni al token nativo, pero el incidente ha vuelto a suscitar un debate sobre el mecanismo de gestión de activos dentro de los protocolos DeFi.

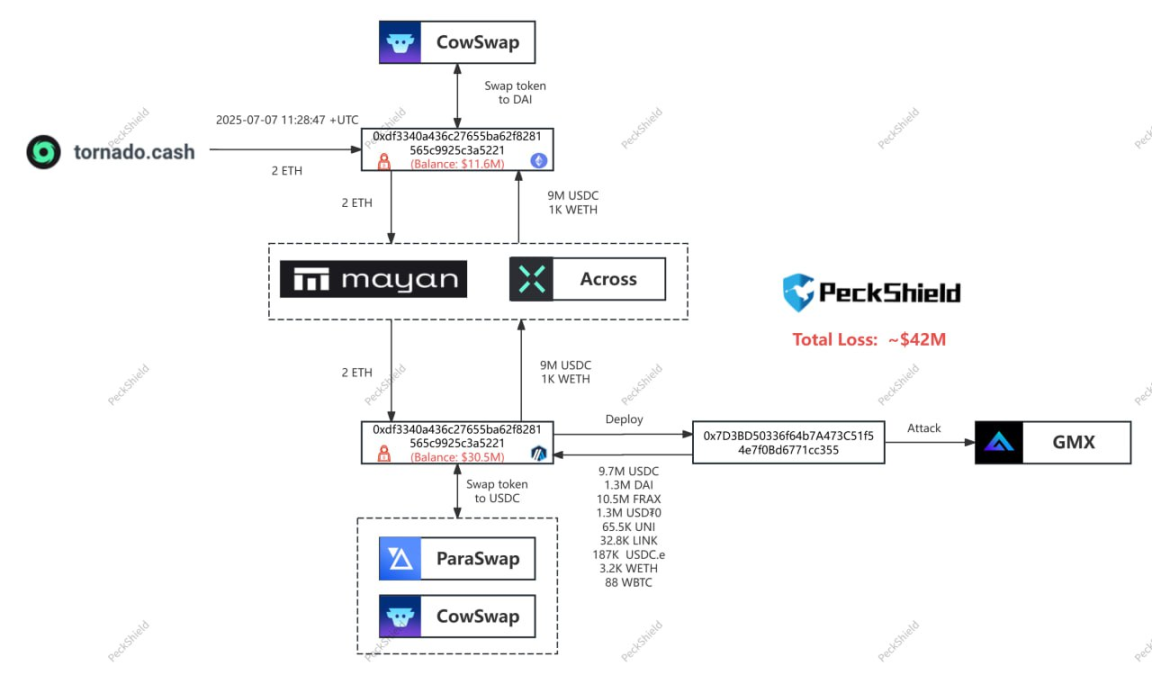

El proceso del ataque y el flujo de fondos

El análisis de la firma de seguridad PeckShield y Slowfog reveló que los atacantes explotaron una falla en la lógica de procesamiento AUM computacional de GMX V1. Este defecto hace que el contrato actualice el precio medio global inmediatamente después de abrir una posición corta. De esta manera, el atacante construye una ruta de operación direccional para lograr la manipulación del precio del token y el canje por arbitraje.

Los atacantes transfirieron alrededor de USD 9.65 millones en activos de Arbitrum a Ethereum, donde los intercambiaron por DAI y ETH. Algunos de los fondos se destinaron a Tornado Cash, un protocolo de mezcla. Los aproximadamente USD 32 millones restantes en activos permanecen en la red Arbitrum, que involucran tokens como FRAX, wBTC, DAI y más.

A raíz del incidente, GMX gritó a la dirección del hacker en la cadena, exigiendo la devolución del 90% de los fondos, y estaba dispuesta a ofrecer una recompensa del 10% por el sombrero blanco. Según los últimos datos on-chain, los hackers de GMX han intercambiado activos robados del pool GMX V1 por ETH.

Los piratas informáticos robaron WBTC/WETH/UNI/FRAX/LINK/USDC/USDT, y todos los demás activos, excepto FRAX, se vendieron por 11,700 ETH (alrededor de USD 32.33 millones) y se distribuyeron a 4 billeteras para su almacenamiento. Por lo tanto, el pirata informático GMX ahora tiene 11,700 ETH (alrededor de USD 32.33 millones) y 10.495 millones de FRAX a través de 5 billeteras. Tiene un valor aproximado de 42,8 millones de dólares.

El análisis de Ember dijo que la operación del hacker también debería significar que la parte del proyecto GMX propuso pagar los activos y obtener una recompensa del 10% por sombrero blanco.

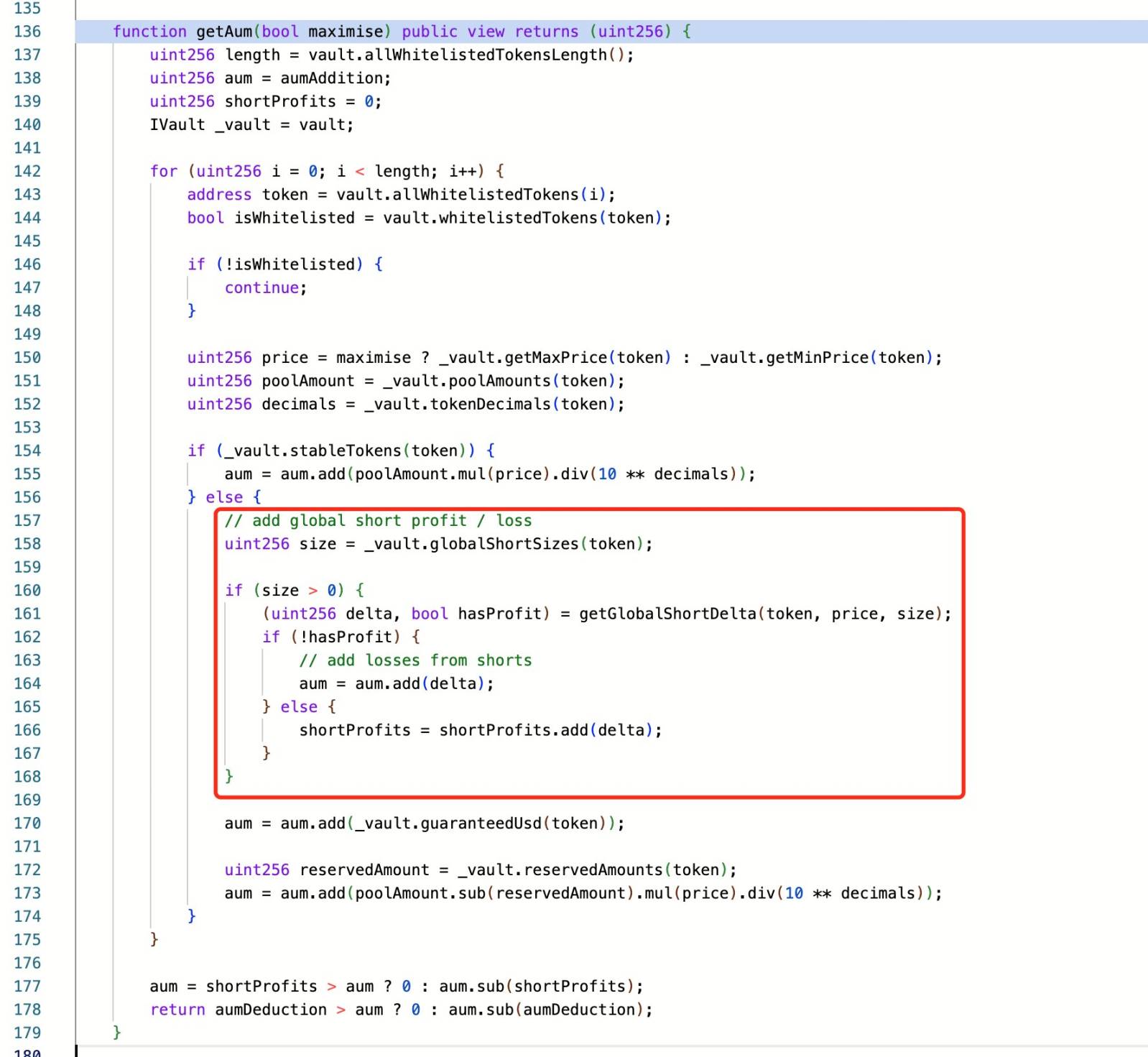

Un fallo en la lógica del contrato

La firma de seguridad señaló que, en lugar de confiar en el contrato para el acceso no autorizado o eludir los controles de permisos, el atacante manipuló directamente la función en función de la lógica esperada y aprovechó la diferencia de tiempo de actualización de estado para llamar repetidamente a la función durante el período de ejecución, es decir, una operación de reentrada típica.

Según SlowMist, la causa raíz del ataque es un fallo de diseño en la versión GMX v1, y la operación de posición corta actualizará inmediatamente el precio medio corto global (globalShortAveragePrices), lo que afecta directamente al cálculo de los activos bajo gestión (AUM), lo que resulta en la manipulación de los precios del token GLP. Un atacante aprovechó esta vulnerabilidad de diseño aprovechando la capacidad de Keeper para habilitar "timelock.enableLeverage" durante la ejecución de órdenes, que es un requisito previo para crear un gran número de posiciones cortas. A través del ataque de reentrada, el atacante abrió con éxito una gran cantidad de posiciones cortas, manipuló el precio promedio global, infló artificialmente el precio de GLP en una sola transacción y se benefició de la operación de reembolso.

Esta no es la primera vez que este tipo de ataque aparece en proyectos DeFi. Cuando el contrato procesa el saldo o la actualización de la posición se retrasa con respecto a la acuñación o reembolso de activos, puede exponer un estado inconsistente a corto plazo, y el atacante construye la ruta de operación y retira los activos no comprometidos.

GMX V1 utiliza un diseño de pool compartido, que consta de varios activos de usuario para formar una bóveda unificada, y el contrato controla la información de la cuenta y el estado de liquidez. GLP es el token LP representativo del pool, y su precio y tasa de cambio se calculan dinámicamente mediante datos on-chain y lógica de contratos. Existen riesgos observables en este tipo de sistema de tokens sintéticos, incluida la amplificación del espacio de arbitraje, la formación de espacio de manipulación y el retraso de estado entre llamadas.

Respuesta oficial

Los funcionarios de GMX emitieron rápidamente un comunicado después del ataque, diciendo que el ataque solo afectó al sistema V1 y su grupo GLP. GMX V2, tokens nativos y otros mercados no se ven afectados. Para prevenir posibles ataques futuros, el equipo ha suspendido las operaciones comerciales en V1 y ha deshabilitado las capacidades de acuñación y canje de GLP en Arbitrum y Avalanche.

El equipo también declaró que su enfoque actual es restaurar la seguridad operativa y auditar los contratos internos. El sistema V2 no hereda la estructura lógica de V1 y utiliza diferentes mecanismos de compensación, cotización y manejo de posiciones con una exposición al riesgo limitada.

El token GMX, que cayó más del 17% en las 24 horas posteriores al ataque, desde un mínimo de unos 14,42 dólares a 10,3 dólares, se ha recuperado ligeramente y ahora cotiza a 11,78 dólares. Antes del evento, GMX tenía un volumen de operaciones acumulado de más de 30.500 millones de dólares, más de 710.000 usuarios registrados y más de 229 millones de dólares en interés abierto.

La seguridad de los criptoactivos sigue bajo presión

El ataque de GMX no es un caso aislado. Desde 2025, la industria de las criptomonedas ha perdido más dinero debido a la piratería que en el mismo período del año pasado. Si bien el número de incidentes disminuyó en el segundo trimestre, esto no significa que el riesgo haya disminuido. Según el informe de CertiK, las pérdidas totales debidas a la piratería, las estafas y los exploits han superado los 2.470 millones de dólares en el primer semestre de 2025, casi un 3% más que los 2.400 millones de dólares robados en 2024. El robo de la billetera fría de Bybit y el hackeo del Cetus DEX causaron un total de USD 1.78 mil millones en daños, lo que representa la mayoría de las pérdidas totales. Este tipo de robo centralizado a gran escala muestra que los activos de alto valor aún carecen de mecanismos adecuados de aislamiento y redundancia, y la fragilidad del diseño de la plataforma aún no se aborda de manera efectiva.

Entre los tipos de ataques, las intrusiones en la billetera son las más costosas para causar pérdidas financieras. Hubo 34 incidentes relacionados en la primera mitad del año, lo que resultó en la transferencia de aproximadamente $1.7 mil millones en activos. En comparación con los exploits técnicamente sofisticados, los ataques a la billetera se implementan principalmente a través de ingeniería social, enlaces de phishing o suplantación de permisos, que tiene una barrera técnica de entrada más baja pero es extremadamente destructiva. Los piratas informáticos gravitan cada vez más hacia la rampa de acceso de activos a los terminales de usuario, especialmente en escenarios en los que la autenticación multifactor no está habilitada o se confía en billeteras calientes.

Al mismo tiempo, los ataques de phishing siguen creciendo rápidamente, convirtiéndose en el vector más incidental. En el primer semestre del año se registraron un total de 132 ataques de phishing, lo que supuso una pérdida acumulada de 410 millones de dólares. Los atacantes pueden falsificar páginas web, interfaces de contratos o procesos de confirmación de transacciones disfrazados para guiar a los usuarios a operar incorrectamente y obtener claves privadas o permisos de autorización. Los atacantes están adaptando constantemente sus tácticas para hacer que el phishing sea más difícil de identificar, y la concienciación sobre la seguridad y las herramientas del lado del usuario se han convertido en una línea de defensa crítica.