🔔 Es hora de #ZKMeshMini, únete a nosotros mientras desglosamos los principales desarrollos de la semana pasada en el espacio zk.

👾 @chriscyph lanza una extensión para plantillas zkTLS en varias plataformas

👾 @zkv_xyz explica optimizaciones de CPU para criptografía post-cuántica

👾 Los hackers construyeron geniales aplicaciones móviles con el kit de herramientas @zkmopro

👾 @zksecurityXYZ descubrió un error de colisión en Halo2

👾 Un nuevo artículo en @QuantaMagazine explica un ataque Fiat-Shamir

🧵👇

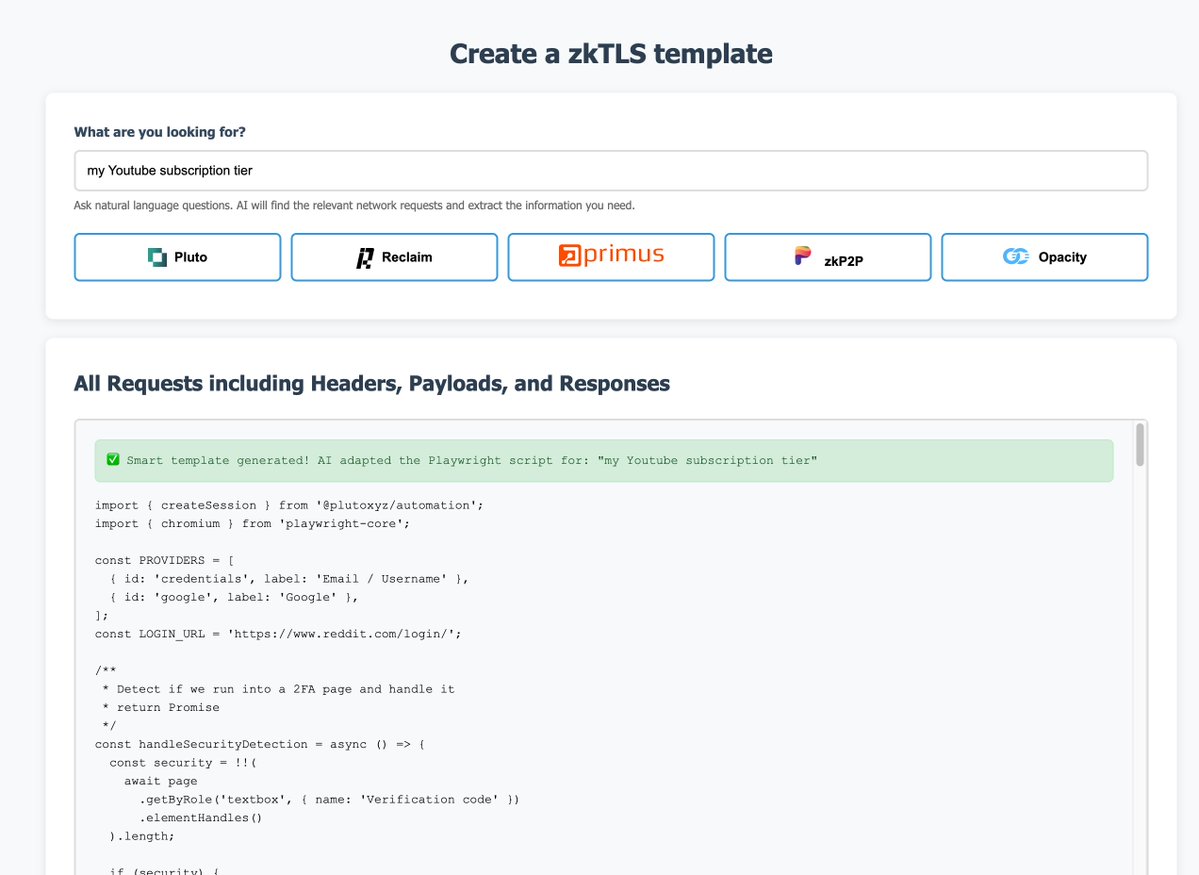

@chriscyph @zkv_xyz @chriscyph ha publicado como código abierto una Extensión de Analizador de Solicitudes de Red para generar plantillas a través de varios sistemas zkTLS diferentes utilizando solo indicaciones en lenguaje natural.

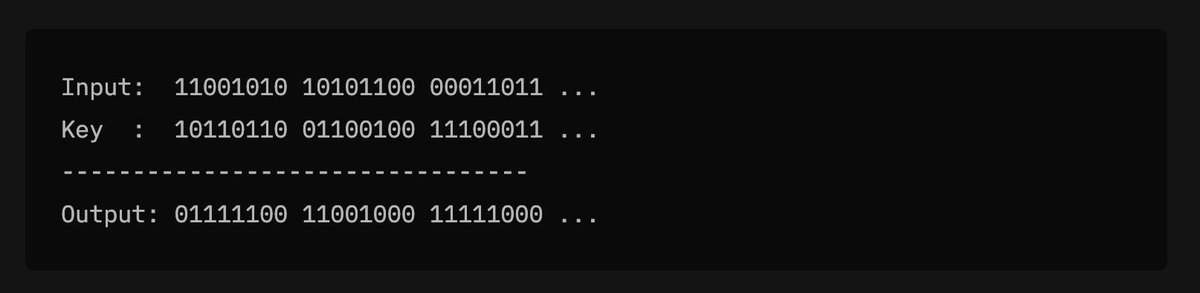

@chriscyph @zkv_xyz @zkv_xyz explica cómo la criptografía post-cuántica (PQC) basada en retículas aprovecha la vectorización de la CPU para aumentar la velocidad, mientras que los esquemas basados en isogenias permanecen compactos pero son menos paralelizable; el hardware es tan importante como las matemáticas en el rendimiento de la PQC.

@chriscyph @zkv_xyz Usando el kit de herramientas de la aplicación móvil ZK de @zkmopro, los hackers construyeron varios proyectos interesantes en @ETHGlobal, incluyendo pruebas sobre metadatos de fotos, verificación de identidad de fotos y más!

@chriscyph @zkv_xyz @zkmopro @ETHGlobal @zksecurityXYZ explica el error de "colisión de consultas" que han encontrado con el sistema Halo2, que permite a un probador malicioso falsificar pruebas al explotar consultas duplicadas en el mismo punto de evaluación.

8,06 mil

9

El contenido de esta página lo proporcionan terceros. A menos que se indique lo contrario, OKX no es el autor de los artículos citados y no reclama ningún derecho de autor sobre los materiales. El contenido se proporciona únicamente con fines informativos y no representa las opiniones de OKX. No pretende ser un respaldo de ningún tipo y no debe ser considerado como un consejo de inversión o una solicitud para comprar o vender activos digitales. En la medida en que la IA generativa se utiliza para proporcionar resúmenes u otra información, dicho contenido generado por IA puede ser inexacto o incoherente. Lee el artículo vinculado para obtener más detalles e información. OKX no es responsable del contenido alojado en sitios de terceros. El holding de activos digitales, incluyendo stablecoins y NFT, implican un alto grado de riesgo y pueden fluctuar en gran medida. Debes considerar cuidadosamente si el trading o holding de activos digitales es adecuado para ti a la luz de tu situación financiera.