Detalhamento do hack do GMX.

🧵

II. "Espere, o que aconteceu?"

Em 9 de julho, @GMX_IO V1 no @arbitrum foi hackeado e ~ $ 40 milhões foram roubados do pool GLP.

@GMX_IO interrompeu rapidamente a negociação na V1 e desativou a cunhagem ou resgate de tokens GLP em @arbitrum e @avax para evitar mais danos.

O pool GLP do GMX V1 no Arbitrum sofreu uma exploração. Aproximadamente US$ 40 milhões em tokens foram transferidos do pool GLP para uma carteira desconhecida.

A segurança sempre foi uma prioridade central para a GMX, com os contratos inteligentes da GMX passando por inúmeras auditorias dos principais especialistas em segurança. Portanto, neste momento prático, todos os principais colaboradores estão investigando como a manipulação ocorreu e qual vulnerabilidade pode tê-la habilitado.

Nossos parceiros de segurança também estão profundamente envolvidos, para garantir que obtenhamos uma compreensão completa dos eventos ocorridos e minimizemos quaisquer riscos associados o mais rápido possível. Nosso foco principal é a recuperação e a identificação da causa raiz do problema.

Ações tomadas:

A negociação no GMX V1 e a cunhagem e resgate de GLP foram desativadas na Arbitrum e na Avalanche para evitar mais vetores de ataque e proteger os usuários de impactos negativos adicionais.

Âmbito da vulnerabilidade:

Observe que a exploração não afeta o GMX V2, seus mercados ou pools de liquidez, nem o próprio token GMX.

Com base nas informações disponíveis, a vulnerabilidade é limitada ao GMX V1 e seu pool de GLP.

Assim que tivermos informações mais completas e validadas, um relatório detalhado do incidente será seguido.

IV. Usando um guardião automatizado (bot de software), o invasor acionou muitas ordens curtas durante a execução (com timelock.enableLeverage) para inflar o preço do GLP e, em seguida, sacou por ativos reais.

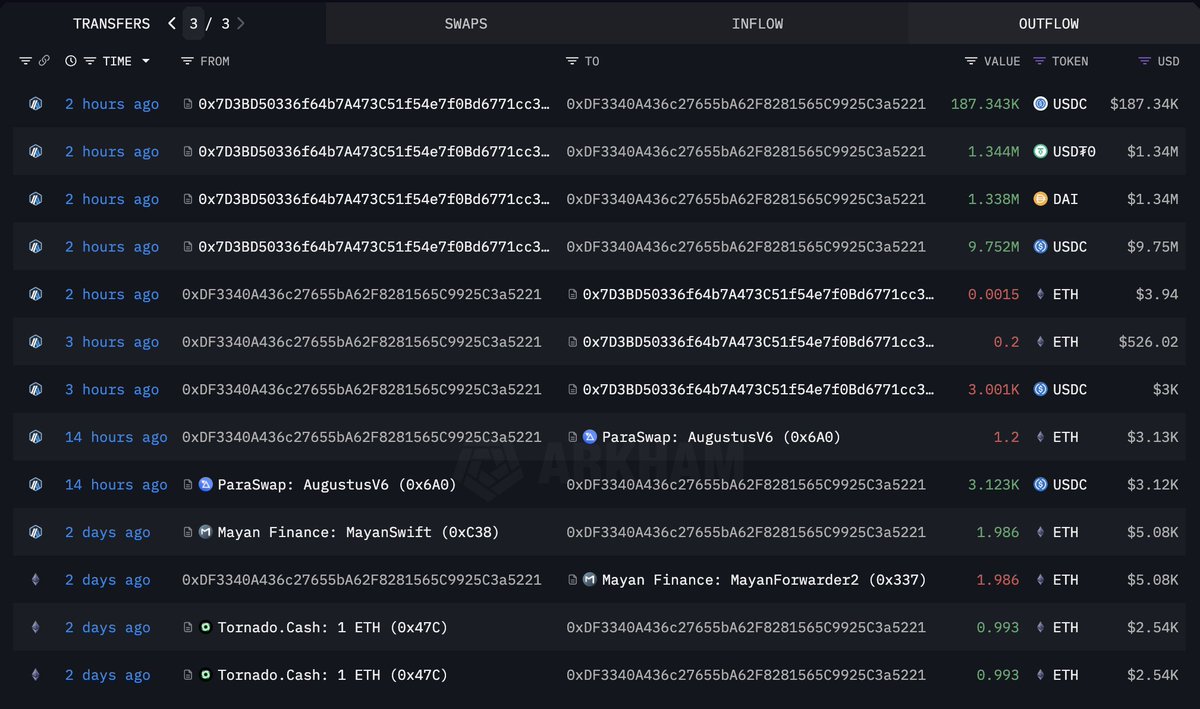

V. Todos os ativos roubados foram enviados para uma única carteira (0xDF3340a436c27655bA62F8281565C9925C3a5221).

~ $ 10 milhões foram transferidos para @ethereum e trocados por $ETH e $DAI; o restante (~ US$ 32 milhões) permaneceu em @arbitrum em tokens como $wBTC, $FRAX, $LINK, $USDC e $USDT.

Alguns dos fundos foram misturados por meio de @TornadoCash.

VI. "Como as auditorias perderam?"

@GMX_IO contratos V1 passaram por auditorias de @Quantstamp e @ABDKconsulting, juntamente com recompensas por bugs e monitoramento de @GuardianAudits.

No entanto, eles não detectaram a falha lógica específica do protocolo envolvendo atualizações de preços em tempo real durante negociações curtas.

VII. Mesmo o código auditado pode falhar quando o comportamento sutil do protocolo não é completamente testado.

VIII. "O que @GMX_IO fez para mitigar os danos?"

Pausou todas as operações de negociação V1 e GLP para evitar mais exploração.

Além disso, @GMX_IO ofereceu uma recompensa de 10% (~ US$ 4,2 milhões) ao invasor por devolver os fundos prontamente.

O que vocês, bois, acham @GMX_IO hack?

@splinter0n @0xDefiLeo @the_smart_ape @0xCheeezzyyyy @DOLAK1NG @YashasEdu @0xAndrewMoh @eli5_defi @_SmokinTed @RubiksWeb3hub @kenodnb @lstmaximalist

28,2 mil

61

O conteúdo desta página é fornecido por terceiros. A menos que especificado de outra forma, a OKX não é a autora dos artigos mencionados e não reivindica direitos autorais sobre os materiais apresentados. O conteúdo tem um propósito meramente informativo e não representa as opiniões da OKX. Ele não deve ser interpretado como um endosso ou aconselhamento de investimento de qualquer tipo, nem como uma recomendação para compra ou venda de ativos digitais. Quando a IA generativa é utilizada para criar resumos ou outras informações, o conteúdo gerado pode apresentar imprecisões ou incoerências. Leia o artigo vinculado para mais detalhes e informações. A OKX não se responsabiliza pelo conteúdo hospedado em sites de terceiros. Possuir ativos digitais, como stablecoins e NFTs, envolve um risco elevado e pode apresentar flutuações significativas. Você deve ponderar com cuidado se negociar ou manter ativos digitais é adequado para sua condição financeira.