Passei toda a minha noite de domingo tentando resgatar o meu ENS de uma carteira que foi drenada há cerca de 1 ano.

O que começou como uma transferência simples, transformou-se em um frustrante buraco de coelho de mecanismos de roubo automatizados.

O plano parecia simples: enviar algum ETH para gás para a carteira comprometida → transferir o ENS para uma carteira segura.

Isso parecia bastante fácil, mas no momento em que esse gás atingiu a carteira hackeada, foi drenado instantaneamente!

Acontece que o hacker havia implantado um contrato "loserSweep" que estava lá há um ano, escaneando constantemente o mempool.

Perdi todo o meu dinheiro de gás em segundos.

Sim, foi minha culpa não ter verificado isso antes!

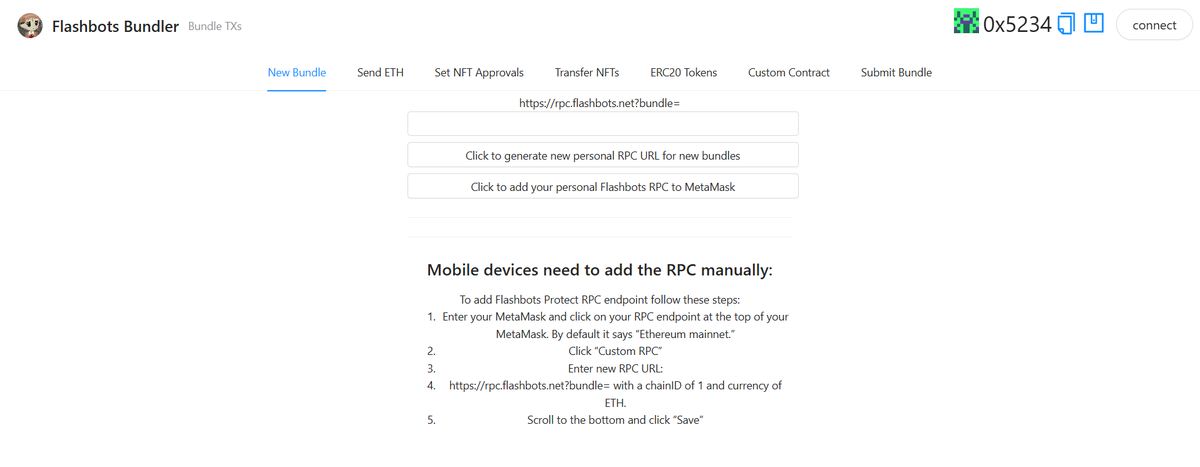

Então, mudei para os pacotes do @flashbots_x - a ideia era agrupar tanto a transação de financiamento quanto a transferência do ENS em uma única transação atômica que nunca toca o mempool público.

Mas aqui está o problema: como você cria uma transação de uma carteira com 0 ETH? O RPC "rápido" regular do flashbots não funcionará.

Você precisa do RPC de simulação de pacotes especial deles que engana sua carteira fazendo-a pensar que tem 100 ETH para fins de simulação de transação.

Isso permite que você assine a transação de transferência do ENS mesmo com saldo zero.

Mudei o endpoint RPC da minha carteira para passar pelo relay do flashbots em vez de nós regulares.

Isso deveria ter funcionado em teoria: os pacotes são enviados diretamente para os mineradores, contornando completamente o mempool, então o contrato de varredura não pode ver os fundos que estão chegando até que seja tarde demais.

Mas após várias tentativas com taxas de gás mais altas e dicas de maxPriorityFeePerGas... ainda falhou.

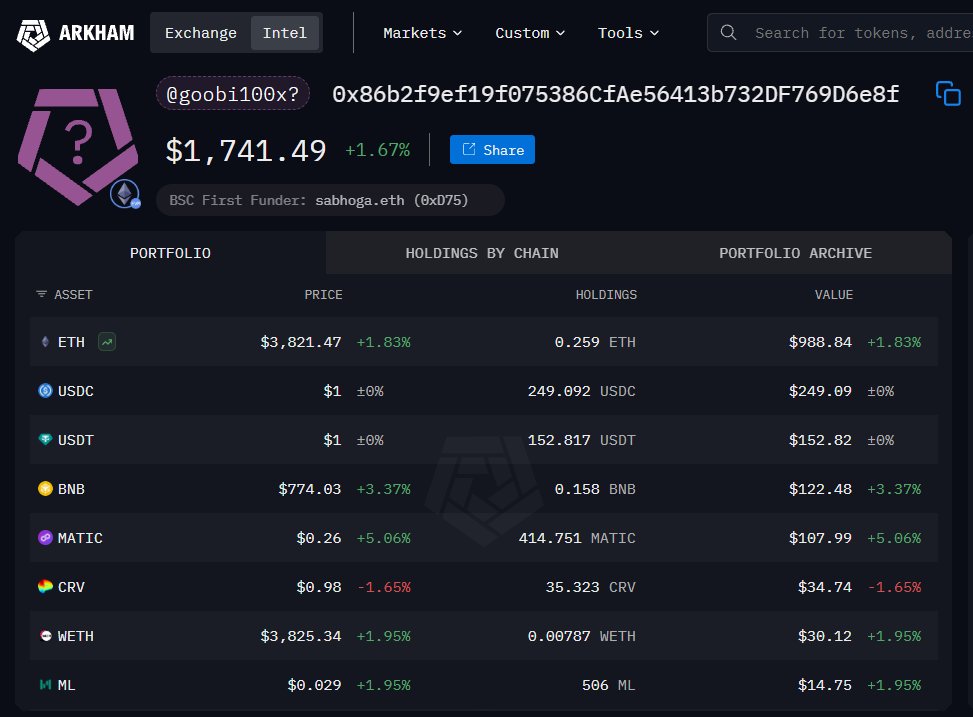

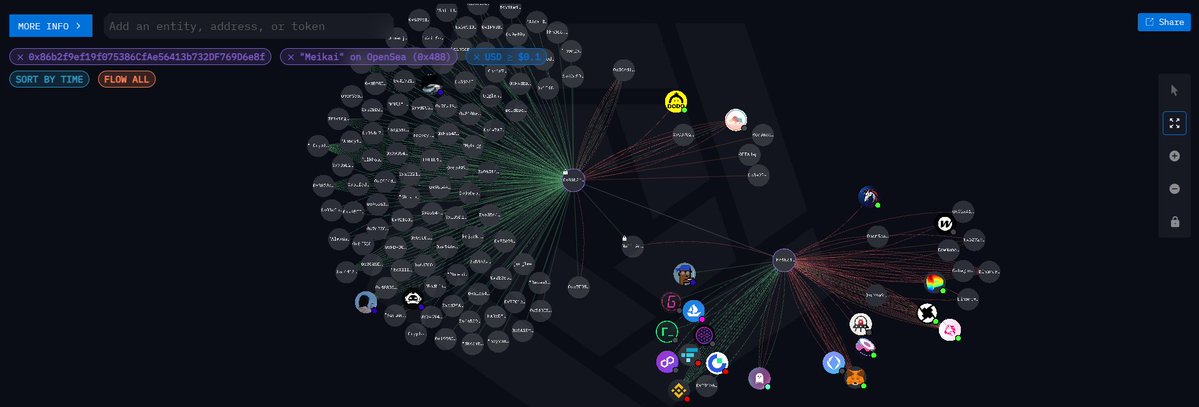

Para encontrar o culpado, liguei o @arkham para rastrear as conexões. Encontrei a carteira principal do hacker, que aponta para uma conta CT @goobi100x que tem drenado sistematicamente fundos através do OpenSea.

Minha carteira → intermediário do hacker → carteira principal deles.

Agora estou preso: continuar jogando dinheiro nas tentativas do Flashbots que podem nunca funcionar, ou apenas deixar meu ENS expirar e considerar isso uma lição cara?

Um contrato de varredura de um ano ainda funcionando 24/7, pronto para pegar qualquer tentativa de recuperação é assustador.

É por isso que a segurança da carteira não se trata apenas de frases-semente - uma vez que você está comprometido, a teoria dos jogos se torna brutal.

Alguém já resgatou ativos de uma carteira com um varredor ativo?

Adoraria ouvir histórias de guerra ou conselhos. Caso contrário, vamos fazer um brinde ao meu ENS 🫤

@0xAvious @impranavm_ @0xmouseless vou colocar algumas perguntas no servidor, no entanto.

8,17 mil

15

O conteúdo apresentado nesta página é fornecido por terceiros. Salvo indicação em contrário, a OKX não é o autor dos artigos citados e não reivindica quaisquer direitos de autor nos materiais. O conteúdo é fornecido apenas para fins informativos e não representa a opinião da OKX. Não se destina a ser um endosso de qualquer tipo e não deve ser considerado conselho de investimento ou uma solicitação para comprar ou vender ativos digitais. Na medida em que a IA generativa é utilizada para fornecer resumos ou outras informações, esse mesmo conteúdo gerado por IA pode ser impreciso ou inconsistente. Leia o artigo associado para obter mais detalhes e informações. A OKX não é responsável pelo conteúdo apresentado nos sites de terceiros. As detenções de ativos digitais, incluindo criptomoedas estáveis e NFTs, envolvem um nível de risco elevado e podem sofrer grandes flutuações. Deve considerar cuidadosamente se o trading ou a detenção de ativos digitais é adequado para si à luz da sua condição financeira.