Beosin Blockbuster | Analyse du paysage de la sécurité de la blockchain Web3 au premier semestre 2025

*Ce rapport est produit conjointement par Beosin et Footprint Analytics

1. Vue d’ensemble du paysage de la sécurité de la blockchain Web3 au premier semestre 2025

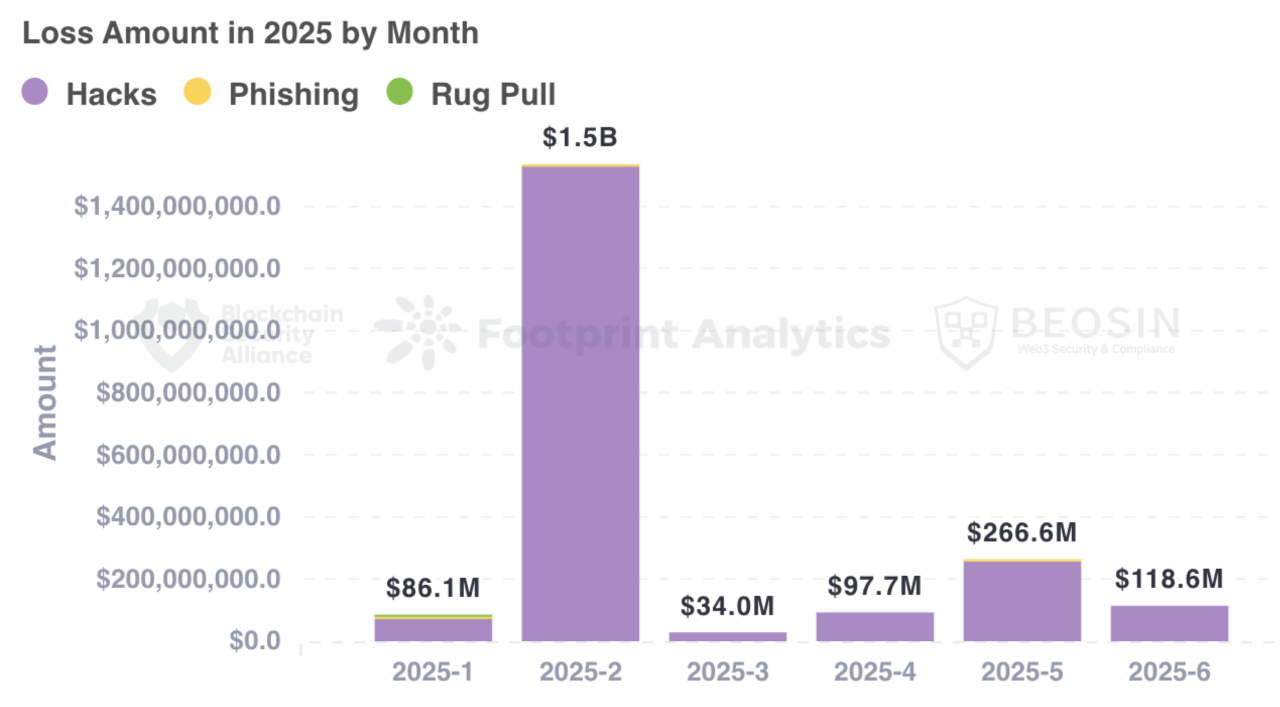

Selon Beosin Alert, la perte totale causée par le piratage, les escroqueries par hameçonnage et le Rug Pull dans le domaine du Web3 au cours du premier semestre 2025 s’élèvera à environ 2,138 milliards de dollars. Parmi elles, il y a eu 90 attaques majeures, avec une perte totale d’environ 2,093 milliards de dollars ; Les pertes totales de Rug Pull se sont élevées à environ 3,2 millions de dollars ; La perte totale des escroqueries par hameçonnage s’est élevée à environ 41,38 millions de dollars.

Du point de vue des types de projets attaqués, les échanges sont devenus le type de projets avec le plus grand nombre de pertes. Les six attaques sur la plateforme d’échange ont causé un total de plus de 1,591 milliard de dollars...