Uppdelning av GMX-hacket.

🧵

II. "Vänta, vad hände?"

Den 9 juli hackades @GMX_IO V1 på @arbitrum och ~40 miljoner dollar stals från GLP-poolen.

@GMX_IO stoppade snabbt handeln på V1 och inaktiverade prägling eller inlösen av GLP-tokens på både @arbitrum och @avax för att förhindra ytterligare skador.

GLP-poolen för GMX V1 på Arbitrum har utsatts för en exploatering. Cirka 40 miljoner dollar i tokens har överförts från GLP-poolen till en okänd plånbok.

Säkerhet har alltid varit en kärnprioritet för GMX, och de smarta GMX-kontrakten har genomgått många granskningar av de främsta säkerhetsspecialisterna. Så i det här praktiska ögonblicket undersöker alla viktiga bidragsgivare hur manipulationen inträffade och vilken sårbarhet som kan ha möjliggjort den.

Våra säkerhetspartners är också djupt involverade för att säkerställa att vi får en grundlig förståelse för de händelser som inträffat och minimerar eventuella risker så snabbt som möjligt. Vårt primära fokus ligger på återhämtning och att hitta grundorsaken till problemet.

Vidtagna åtgärder:

Handel på GMX V1 och prägling och inlösen av GLP har inaktiverats på både Arbitrum och Avalanche för att förhindra ytterligare attackvektorer och skydda användare från ytterligare negativa effekter.

Sårbarhetens omfattning:

Observera att exploateringen inte påverkar GMX V2, dess marknader eller likviditetspooler, och inte heller själva GMX-token.

Baserat på tillgänglig information är sårbarheten begränsad till GMX V1 och dess GLP-pool.

Så snart vi har mer fullständig och validerad information kommer en detaljerad incidentrapport att följa.

IV. Med hjälp av en automatiserad keeper (mjukvarubot) utlöste angriparen massor av korta order under utförandet (med timelock.enableLeverage) för att blåsa upp GLP-priset och tog sedan ut pengar för verkliga tillgångar.

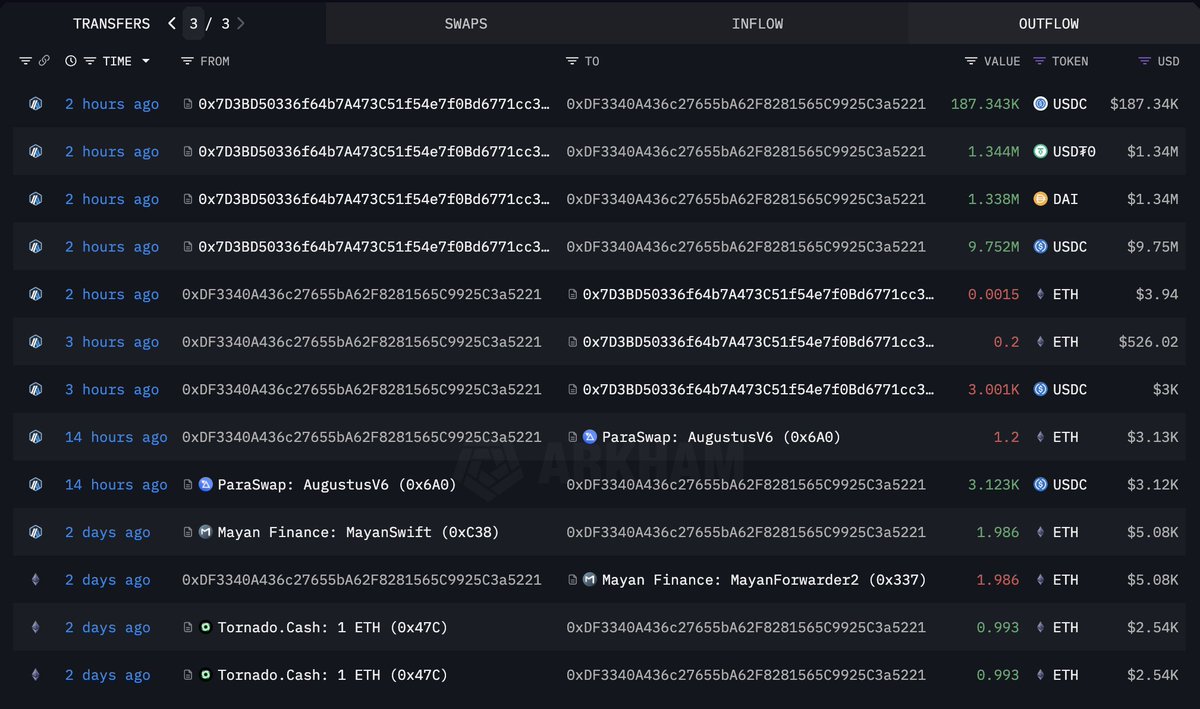

V. Alla stulna tillgångar skickades till en enda plånbok (0xDF3340a436c27655bA62F8281565C9925C3a5221).

~10 miljoner dollar överbryggades till @ethereum och byttes mot $ETH och $DAI; resten (~32 miljoner dollar) stannade kvar på @arbitrum i tokens som $wBTC, $FRAX, $LINK, $USDC och $USDT.

En del av fonderna blandades genom @TornadoCash.

VI. "Hur kunde revisionerna missa det?"

@GMX_IO V1-kontrakten hade genomgått revisioner från @Quantstamp och @ABDKconsulting, tillsammans med bug bounties och övervakning från @GuardianAudits.

Ändå fångade dessa inte upp det protokollspecifika logiska felet med prisuppdateringar i realtid under korta affärer.

VII. Även granskad kod kan misslyckas när subtilt protokollbeteende inte testas noggrant.

VIII. "Vad @GMX_IO gjorde för att mildra skadan?"

Pausade all V1-handel och GLP-operationer för att förhindra ytterligare exploatering.

Dessutom erbjöd @GMX_IO en belöning på 10 % (~4,2 miljoner dollar) till angriparen för att returnera pengarna snabbt.

Vad tycker du, bois, om @GMX_IO hacka?

@splinter0n @0xDefiLeo @the_smart_ape @0xCheeezzyyyy @DOLAK1NG @YashasEdu @0xAndrewMoh @eli5_defi @_SmokinTed @RubiksWeb3hub @kenodnb @lstmaximalist

28,24 tn

61

Innehållet på den här sidan tillhandahålls av tredje part. Om inte annat anges är OKX inte författare till den eller de artiklar som citeras och hämtar inte någon upphovsrätt till materialet. Innehållet tillhandahålls endast i informationssyfte och representerar inte OKX:s åsikter. Det är inte avsett att vara ett godkännande av något slag och bör inte betraktas som investeringsrådgivning eller en uppmaning att köpa eller sälja digitala tillgångar. I den mån generativ AI används för att tillhandahålla sammanfattningar eller annan information kan sådant AI-genererat innehåll vara felaktigt eller inkonsekvent. Läs den länkade artikeln för mer detaljer och information. OKX ansvarar inte för innehåll som finns på tredje parts webbplatser. Innehav av digitala tillgångar, inklusive stabila kryptovalutor och NFT:er, innebär en hög grad av risk och kan fluktuera kraftigt. Du bör noga överväga om handel med eller innehav av digitala tillgångar är lämpligt för dig mot bakgrund av din ekonomiska situation.