我整個星期天晚上都在試圖從一個大約一年前被掏空的錢包中救回我的ENS。

一開始看似簡單的轉帳,卻變成了一個令人沮喪的自動盜竊機制的兔子洞。

計劃看起來很簡單:將一些ETH發送到被攻擊的錢包以支付手續費 → 將ENS轉移到安全的錢包。

這看起來相當簡單,但當這筆手續費進入被駭的錢包時,立刻就被掏空了!

結果發現駭客部署了一個"loserSweep"合約,已經在那裡待了一年,不斷掃描交易池。

我在幾秒鐘內就損失了所有的手續費。

是的,我沒有提前檢查這一點是我的錯!

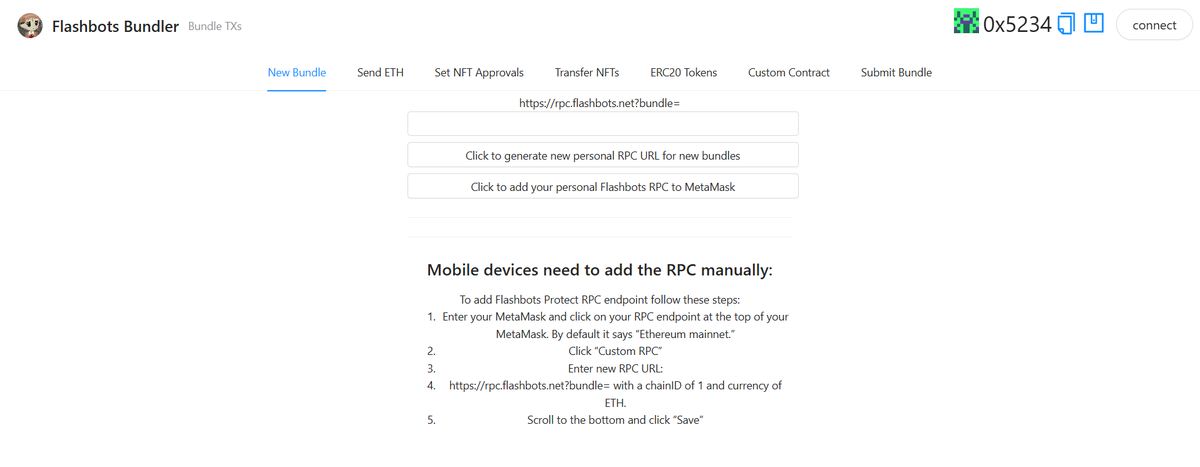

所以我轉向了@flashbots_x的捆綁交易——這個想法是將資金交易和ENS轉移捆綁在一個原子交易中,這樣就不會觸及公共交易池。

但這裡有個問題:如何從一個0 ETH的錢包創建交易?常規的flashbots "快速" RPC是行不通的。

你需要他們的特殊捆綁模擬RPC,這會欺騙你的錢包讓它認為它有100 ETH以進行交易模擬。

這讓你即使在零餘額的情況下也能簽署ENS轉移交易。

我將錢包的RPC端點更改為通過flashbots中繼,而不是常規節點。

理論上這應該有效:捆綁交易直接發送給礦工,完全繞過交易池,因此掃描合約在為時已晚之前無法看到進來的資金。

但在多次嘗試提高手續費和maxPriorityFeePerGas小費後……仍然失敗。

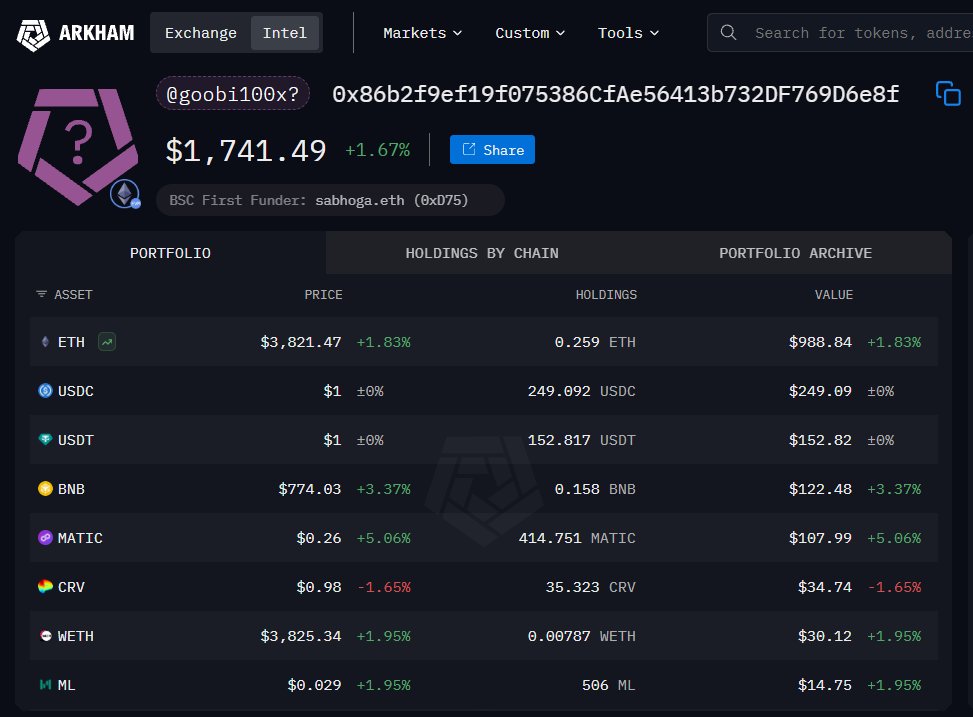

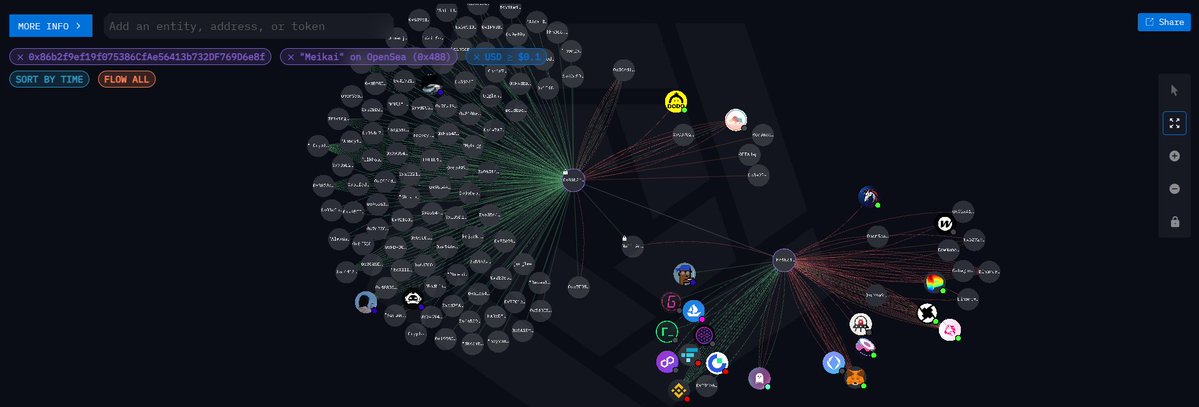

為了找出罪魁禍首,我啟動了@arkham來追蹤連接。找到了駭客的主錢包,指向一個CT帳戶@goobi100x,該帳戶通過OpenSea系統性地掏空資金。

我的錢包 → 駭客的中介 → 他們的主錢包

現在我陷入困境:繼續向Flashbots嘗試投入資金,可能永遠無法成功,還是讓我的ENS過期,並把這當作一個昂貴的教訓?

一個運行了24/7的舊掃描合約,隨時準備捕捉任何恢復嘗試,這真是可怕。

這就是為什麼錢包安全不僅僅是關於種子短語——一旦你被攻擊,博弈論就變得殘酷。

有誰成功從一個有活動掃描器的錢包中救回資產?

我很想聽聽戰鬥故事或建議。否則,為我的ENS倒一杯吧🫤

@0xAvious @impranavm_ @0xmouseless 將在伺服器上提出一些問題

8,160

15

本頁面內容由第三方提供。除非另有說明,OKX 不是所引用文章的作者,也不對此類材料主張任何版權。該內容僅供參考,並不代表 OKX 觀點,不作為任何形式的認可,也不應被視為投資建議或購買或出售數字資產的招攬。在使用生成式人工智能提供摘要或其他信息的情況下,此類人工智能生成的內容可能不準確或不一致。請閱讀鏈接文章,瞭解更多詳情和信息。OKX 不對第三方網站上的內容負責。包含穩定幣、NFTs 等在內的數字資產涉及較高程度的風險,其價值可能會產生較大波動。請根據自身財務狀況,仔細考慮交易或持有數字資產是否適合您。