如果有一件事我們知道,那就是沒有任何 DeFi 協議或平台是 100% 安全的。

在 7 月 9 日,@GMX_IO 交易所 V1 被黑客攻擊,損失達 4200 萬美元。

以下是我們來自 @Blackthornxyz 的首席安全夥伴 @panprog 的分析(包括對智能合約開發的重要教訓)👇🔎

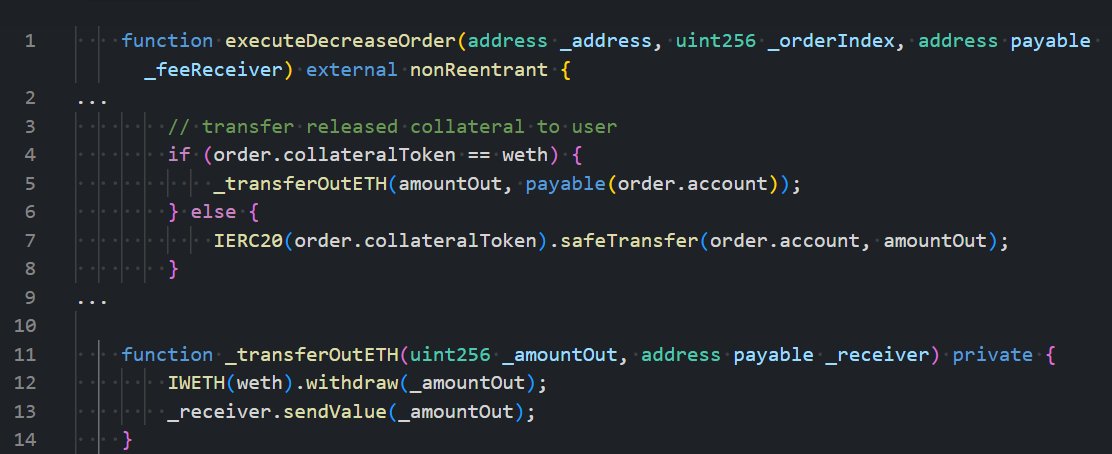

這次漏洞的根源在於GMX智能合約中的重入漏洞,特別是在PositionManager.executeDecreaseOrder內部。

攻擊 ⚔️:

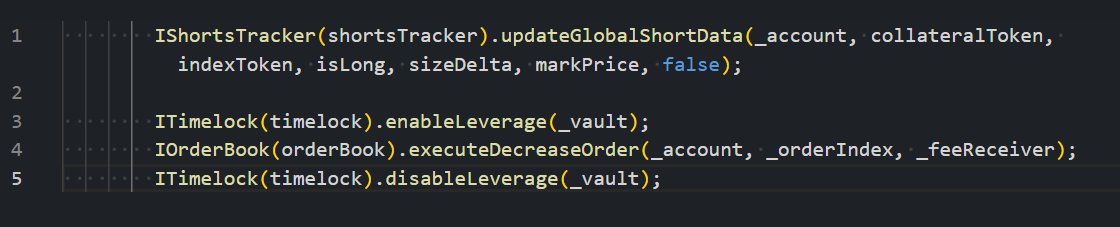

從 OrderBook.executeDecreaseOrder,利潤(以 ETH 計)直接發送給用戶。這觸發了接收合約的 receive() 函數,然後才調用 timelock.disableLeverage()。

該功能旨在通過禁用槓桿來防止直接調用 Vault,但由於其延遲調用,攻擊者能夠繞過它。

在這個重入的背景下,攻擊者直接調用 Vault 來操縱空頭頭寸。在 PositionManager 中一條關鍵的程式碼行 - 負責更新 ShortsTracker.globalShortAveragePrices - 被跳過了。

因此,攻擊者可以在不更新平均空頭價格的情況下,人工抬高 Vault.globalShortSizes,這導致了不正確的 AUM 計算並抬高了 GLP 價格。

$4200萬資金被盜💰:

攻擊者首先以較低的價格購買GLP,然後利用重入循環將其價格抬高,接著以抬高的價格將GLP賣回給Vault。這幾乎耗盡了Vault中持有的所有代幣。總共獲利:$4200萬的ETH、BTC、USDC等。

後果?

1) GMX 停止了在 Arbitrum 和 Avalanche 上對 GLP 的所有交易、鑄造和贖回。

2) GMX V2 和其他協議組件未受到影響。

3) 如果資金在 48 小時內歸還,攻擊者將獲得 10% 的白帽獎金(約 420 萬美元)。

在撰寫這篇文章的時候,駭客已經開始在談判支付後將資金返還給 GMX 團隊 🙌。作為 GMX V2 的安全合作夥伴,我們一直在協助處理這個情況,並且很高興聽到這個消息。我們期待未來能繼續與 GMX 合作。

課程 🎓:

✅ 確保不會有重入的可能性,即使看起來無害 - 最初,GMX v1 允許用戶直接與 Vault 互動……因此,直接與 Vault 互動的能力對許多人來說似乎並不危險。

✅ 確保對於快速變動的價值進行合理性檢查,例如代幣或股份價格:如果在短時間內任何資產(如此例中的 GLP)的價格變動超過某個百分比,則撤回執行。

✅ 確保對任何可疑模式進行嚴格的鏈外監控,並在極端情況下自動暫停交易。例如,如果 GLP 價格在任何時刻超出某個預定範圍,則立即停止操作以進行調查。

查看我們的部落格以獲取完整報告 👇

5,154

43

本頁面內容由第三方提供。除非另有說明,OKX 不是所引用文章的作者,也不對此類材料主張任何版權。該內容僅供參考,並不代表 OKX 觀點,不作為任何形式的認可,也不應被視為投資建議或購買或出售數字資產的招攬。在使用生成式人工智能提供摘要或其他信息的情況下,此類人工智能生成的內容可能不準確或不一致。請閱讀鏈接文章,瞭解更多詳情和信息。OKX 不對第三方網站上的內容負責。包含穩定幣、NFTs 等在內的數字資產涉及較高程度的風險,其價值可能會產生較大波動。請根據自身財務狀況,仔細考慮交易或持有數字資產是否適合您。