1/?

¡Puedes ser estafado al instalar una extensión de vscode/cursor!

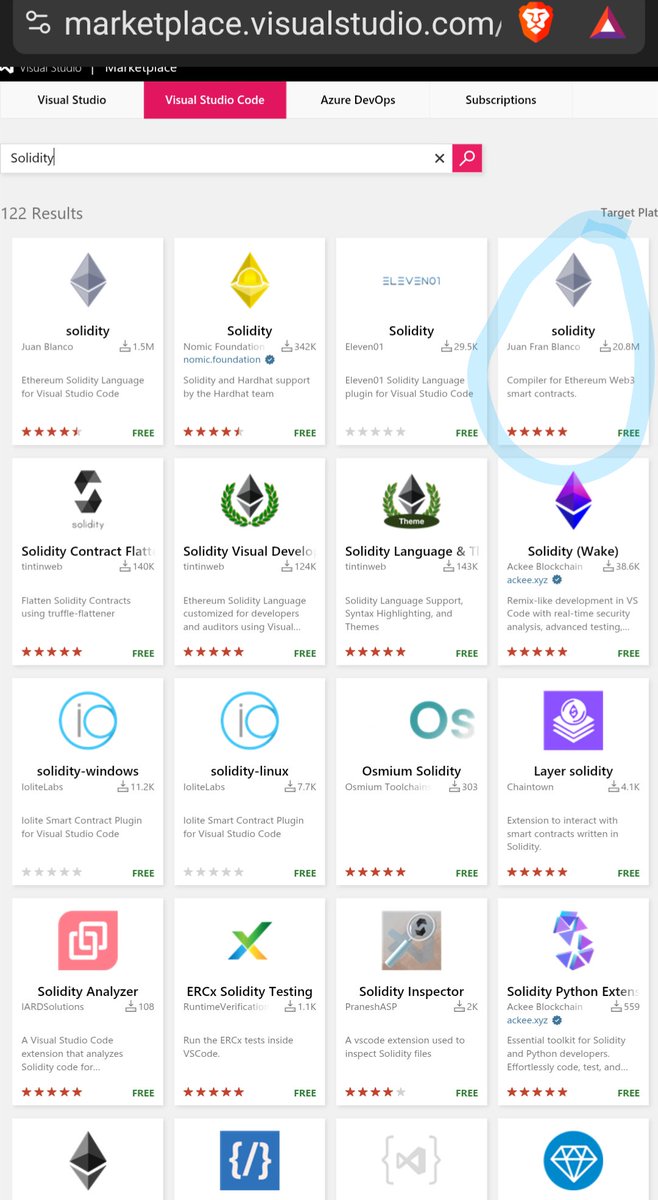

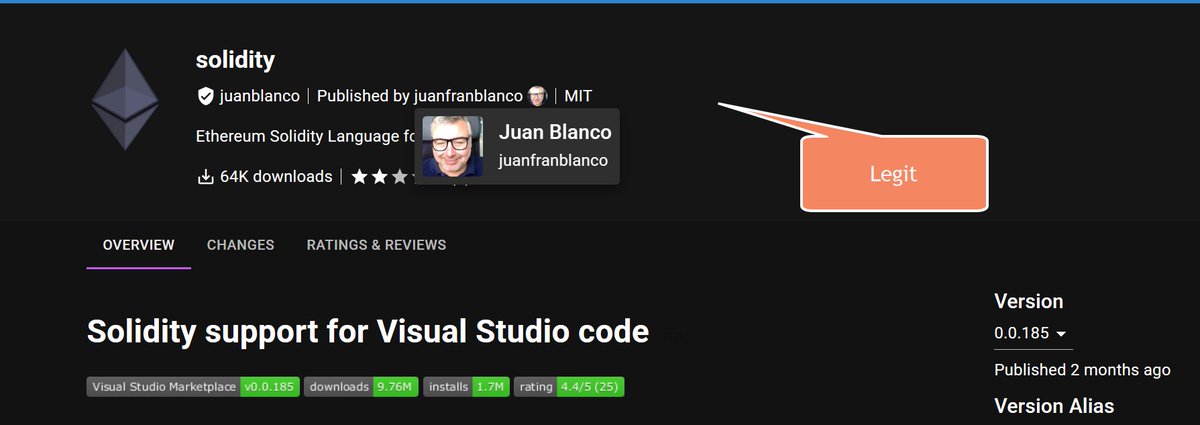

Recientemente, algunas personas han notado que hay copias maliciosas de extensiones populares como Solidity y Hardhat.

Anteriormente, se robaron ~$500,000 debido a una extensión de editor de código maliciosa.

🧵👇

- en este hilo, estaré recopilando todos los tweets que pueda encontrar sobre las extensiones de editores de código maliciosos -

hilo o arco???

sigue leyendo

2/10

Estos problemas han resurgido varias veces a principios de año, pero esta vez el hilo de @0xZodomo ha puesto muchos más ojos en ello.

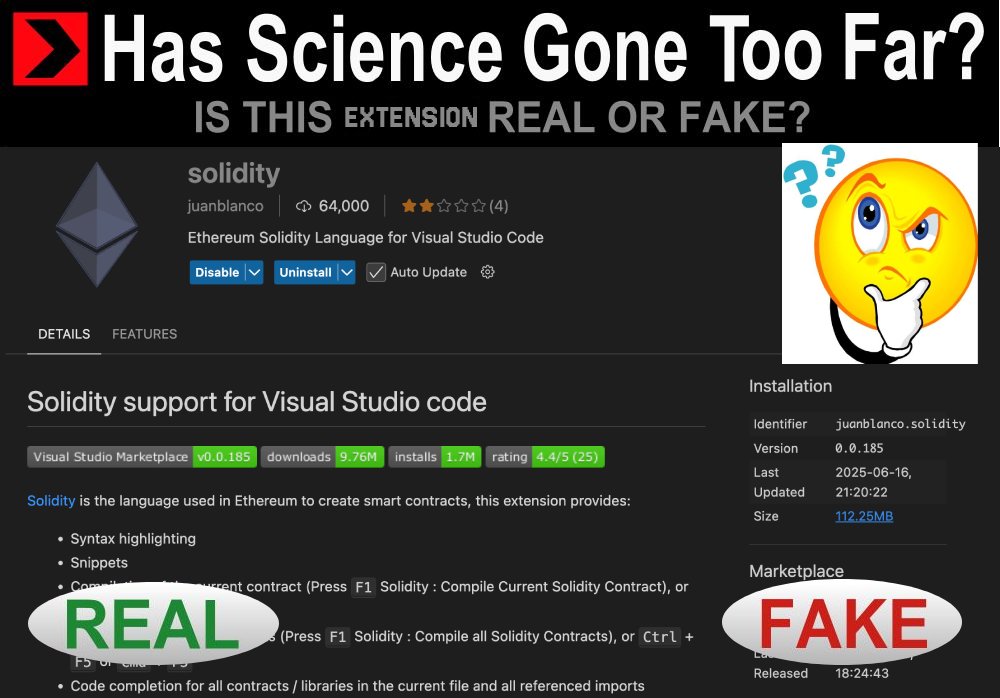

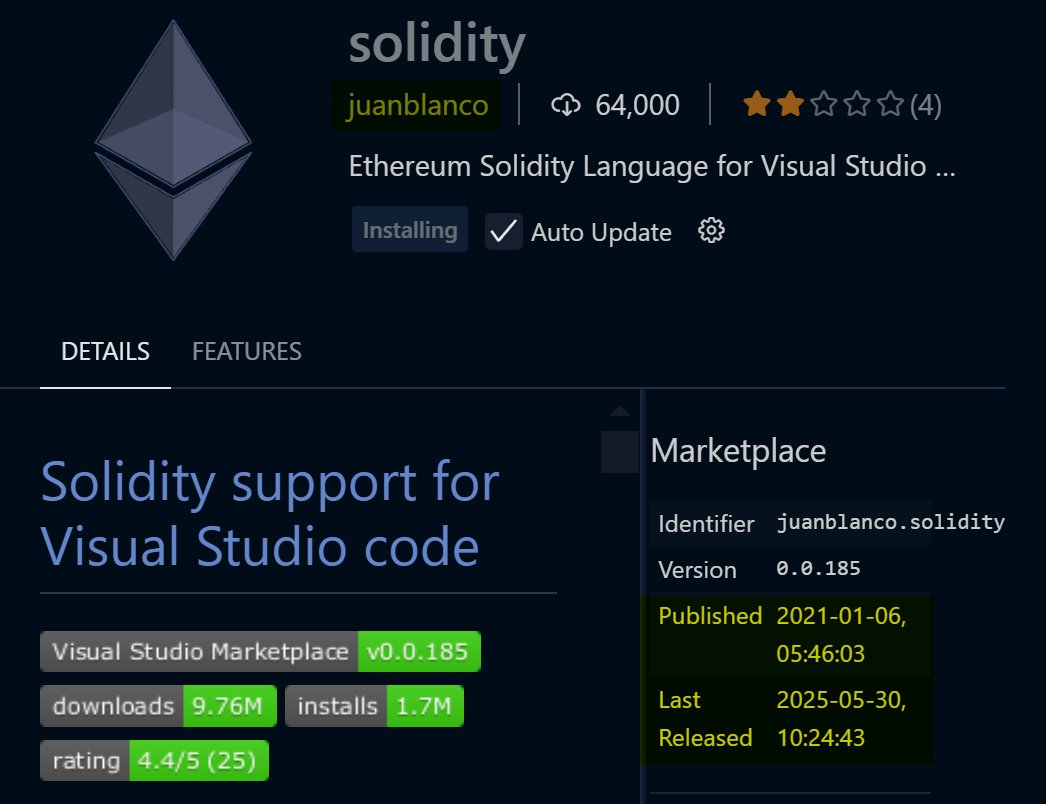

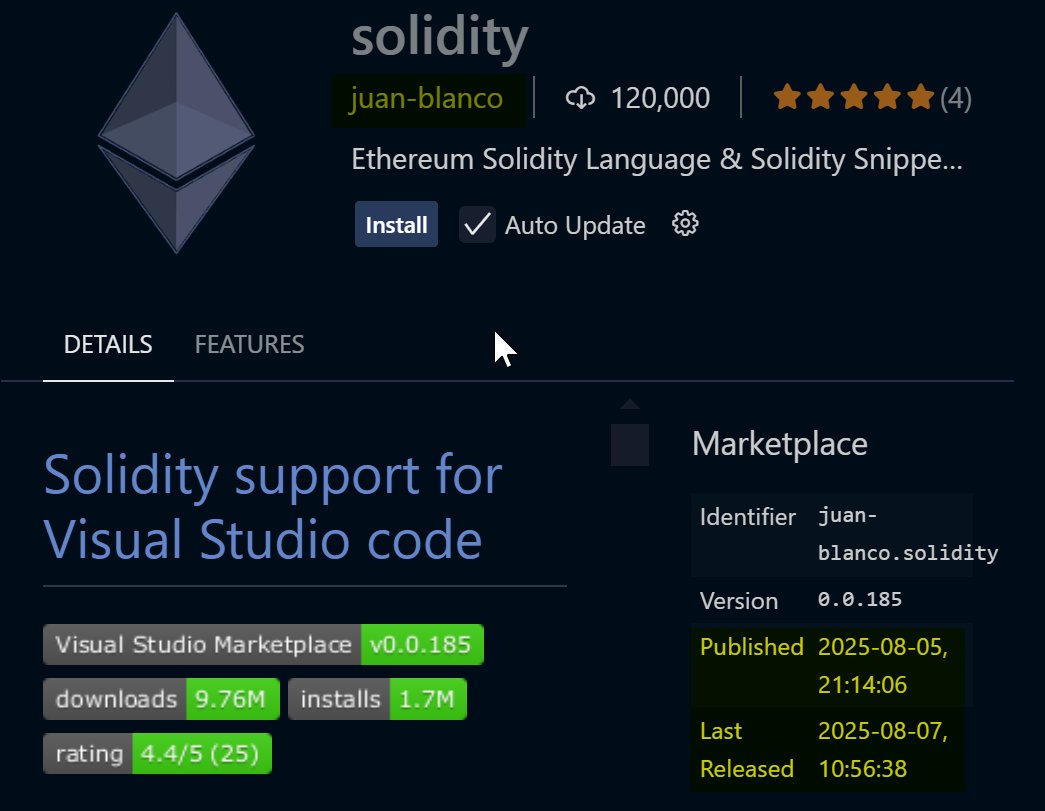

¿Hay una extensión de VSCode de Solidity maliciosa? Parece que la versión de `juan-blanco` tiene más descargas/mejores reseñas, a pesar de ser nueva. La versión de `juanblanco` tiene malas reseñas, menos descargas, pero una historia más larga. La versión más nueva NO FUNCIONÓ, así que investigué más. 🧵

3/10

Entonces, @pcaversaccio, uno de los chads de seguridad de ct comenzó a investigarlo.

Esta extensión es falsa y probablemente muy maliciosa - siempre verifica _quién_ la publicó (¿Microsoft cuando se trata de la procedencia de las extensiones?). Si instalaste la extensión, desconéctate inmediatamente de Internet, mueve todos tus activos de la billetera caliente en ese dispositivo a una billetera de hardware segura y abre un ticket con nosotros en SEAL 911.

4/10

Más citando ese tweet de arriba:

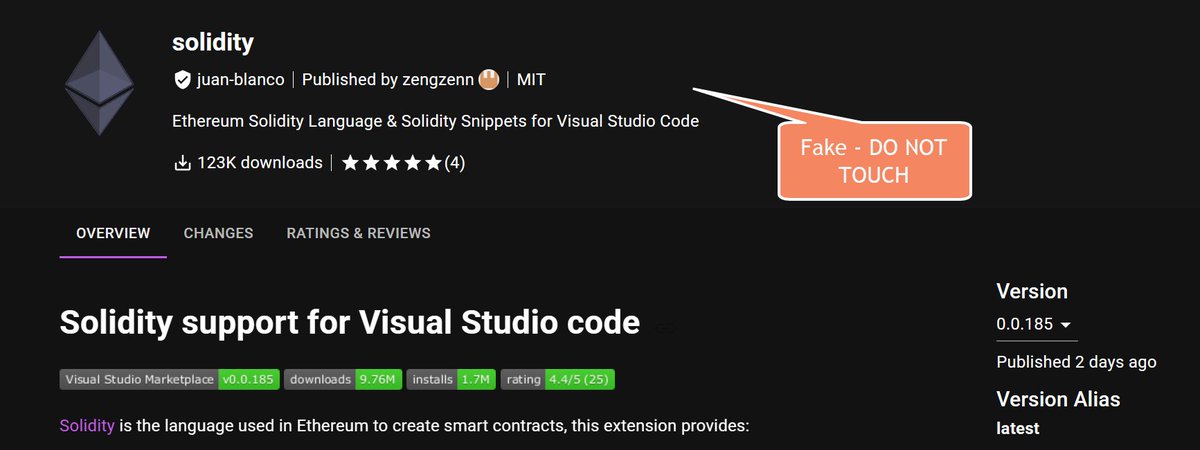

así que la parte maliciosa está en el archivo `modal.js`; el resumen es el siguiente. La ofuscación aplicada es:

- El array `hexColors` contiene fragmentos en Base64 rellenados con `#`

- Invertido, unido, despojado de `#`, decodificado en Base64

- Código decodificado ejecutado a través de `eval` oculto (`ZXZhbA==`)

El comportamiento es:

- Apunta solo a Windows (`win32`) y macOS (`darwin`)

- Desactiva la verificación del certificado `TLS` (`NODE_TLS_REJECT_UNAUTHORIZED = "0"`).

- Obtiene JS remoto de:

Windows → p92nd[.]pages[.]dev/cj292ke.txt

macOS → p92nd[.]pages[.]dev/ufjm20r.txt

- Ejecuta el código obtenido a través de `eval` (ejecución de código arbitrario)

- Usa `process.exit(0)` para una terminación sigilosa en errores o carga útil vacía

No entraré en más detalles por ahora. Se están tomando acciones.

7/10

Un empleado de Kaspersky compartiendo su análisis

Hace unas semanas, estaba respondiendo a un incidente de ciberseguridad: se han robado $500,000 de un desarrollador de #blockchain. El sistema operativo infectado estaba recién instalado y la víctima era vigilante sobre la ciberseguridad. ¿Cómo pudo suceder esto? ¿Un nuevo ataque a la cadena de suministro? [1/6]

¡Siéntete libre de añadir más hilos / tuits a continuación!

2,78 mil

81

El contenido de esta página lo proporcionan terceros. A menos que se indique lo contrario, OKX no es el autor de los artículos citados y no reclama ningún derecho de autor sobre los materiales. El contenido se proporciona únicamente con fines informativos y no representa las opiniones de OKX. No pretende ser un respaldo de ningún tipo y no debe ser considerado como un consejo de inversión o una solicitud para comprar o vender activos digitales. En la medida en que la IA generativa se utiliza para proporcionar resúmenes u otra información, dicho contenido generado por IA puede ser inexacto o incoherente. Lee el artículo vinculado para obtener más detalles e información. OKX no es responsable del contenido alojado en sitios de terceros. El holding de activos digitales, incluyendo stablecoins y NFT, implican un alto grado de riesgo y pueden fluctuar en gran medida. Debes considerar cuidadosamente si el trading o holding de activos digitales es adecuado para ti a la luz de tu situación financiera.